APT… в веб-камере компьютера

Как злоумышленники могут командовать компьютером через веб-камеру и что делать защитникам.

156 постов

Как злоумышленники могут командовать компьютером через веб-камеру и что делать защитникам.

Брашинг, квишинг и другие виды мошенничества, которые начинаются с физической доставки не заказанного вами товара.

В компании нужно создавать культуру безопасности, но это невозможно, если сотрудники боятся обсуждать инциденты и предлагать улучшения.

Какие корпоративные системы поддерживают ключи доступа, где совместимость ограничена и почему «забыть о паролях» вряд ли получится.

Регулирование и ландшафт угроз мотивируют компании вводить устойчивые формы аутентификации сотрудников. Является ли passkeys дешевой и простой заменой традиционных паролей?

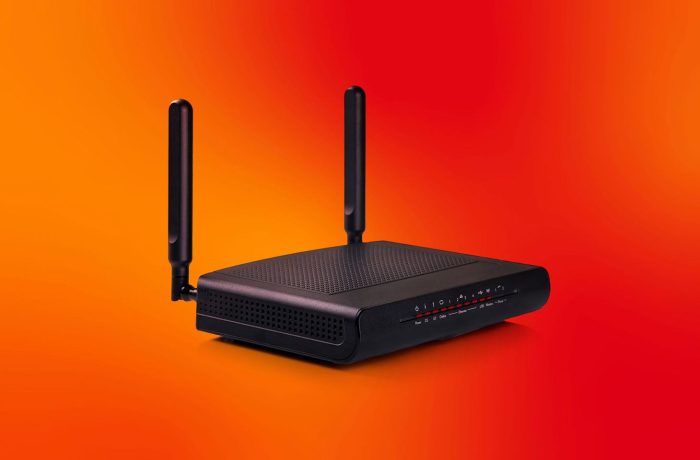

Wi-Fi sensing позволяет следить за перемещениями в доме — без камер и датчиков движения. Разбираем «за» и «против» набирающей популярность технологии.

Почему в рейтингах Common Vulnerability Scoring System возникают разночтения, как CVSS ошибочно используется для приоритизации уязвимостей и как делать это правильно.

Разбираемся, для чего придумана Common Vulnerability Scoring System, как ее используют на практике и почему базовый рейтинг — это начало, а не конец оценки уязвимости.

Мошенники научились присылать SMS, минуя сотовую сеть. Как это возможно, почему важно для путешественников и что делать для защиты?

Как вашим магазином попытаются воспользоваться злоумышленники и как их остановить.

Как интегрированные решения промышленной кибербезопасности защищают ОТ-сети и снижают стоимость критических инцидентов

Разбираемся, как входить по passkey с чужого компьютера, хранить ключи доступа на съемном носителе и переносить их между устройствами.

Разбираемся, можно ли вовсе отказаться от паролей в пользу passkeys и в каких случаях это будет трудно.

Как заранее оценить все сложности поддержки приложений с открытым исходным кодом и выбрать самое эффективное.

Зачем продвинутым злоумышленникам домашние точки доступа Wi-Fi и как они сохраняют контроль над вашей техникой.

Можно ли просмотреть, украсть или удалить ваши фото при подключении смартфона к общественной зарядке? Оказывается, да!

Популярный менеджер паролей изменили, чтобы красть пароли и шифровать данные жертв. Что сделать для защиты от таких атак дома и на работе?

Бизнес в стадии принятия: как подготовиться к тому, что вас все же взломают.

Спустя год после провального анонса Microsoft все же запускает ИИ-распознавание Recall на компьютерах Copilot+. Безопасна ли новая редакция и что же в ней нового?

Чем грозит подсвечивание ранее посещенных ссылок и почему проблему решали более 20 лет.