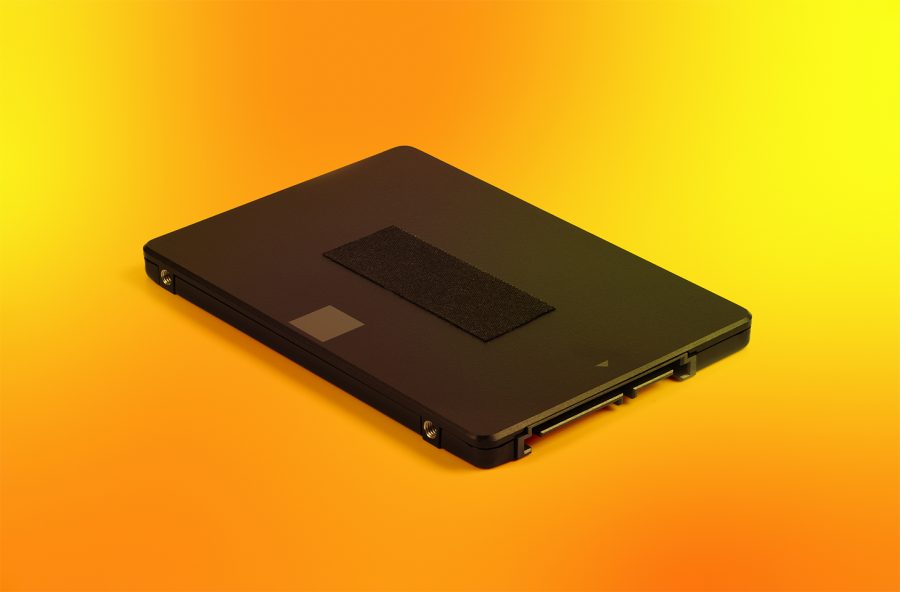

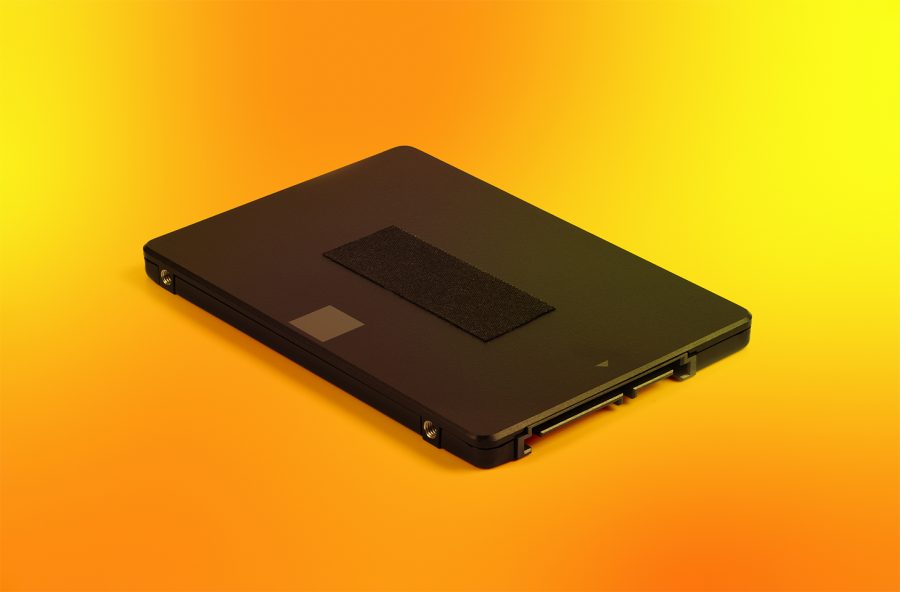

Атака FROST: слежка за пользователем при помощи SSD

Необычный канал утечки приватной информации найден австрийскими учеными.

Необычный канал утечки приватной информации найден австрийскими учеными.

Хотели хентай-игру — получили вредонос. Злоумышленники прячут троян удаленного доступа Argamal в хентай-играх и распространяют его через специализированные сайты и торрент-трекеры. Разбираемся, как работает вредонос, чем он опасен и как не превратить свой компьютер в подарок для шантажистов.

Как выявить и заблокировать использование теневого ИИ в организации.

Разбираем новый мессенджер Илона Маска XChat: что известно о его сквозном шифровании и насколько новый сервис может конкурировать с Signal, WhatsApp и Telegram.

Руководство по детектированию и блокировке ИИ-функций, встроенных в популярные программные продукты.

Наши эксперты отправились в автотурне по Мексике, чтобы проверить, безопасно ли подключаться к публичным Wi-Fi-точкам в крупных городах.

Как настроить интеграцию Kaspersky Scan Engine с рядом сторонних программных продуктов.

Злоумышленники начали использовать для фишинговых рассылок легитимный сервис AppSheet, связанный с Google, — под прицелом личные данные и учетные записи пользователей. Рассказываем, как такое вообще возможно и что нужно сделать, чтобы обезопасить свои аккаунты.

Рассказываем, как злоумышленники используют поддельные IPTV-приложения для распространения вредоносного ПО и как защитить свои устройства и данные во время ЧМ 2026.

Я твёрдо уверен, что само понятие «кибербезопасность» в скором времени себя изживет, а на замену ему придёт концепция «кибериммунитета».

Евгений Касперский

На Avito и других барахолках орудуют мошенники. Рассказываем, что нужно знать, чтобы не попасться.

Хакеры украли логины и пароли от 68 миллионов учетных записей Dropbox в 2012 году. Вот что об этом нужно знать.

У вас есть iPhone, iPad или iPod? Потратьте несколько минут на настройку служб геолокации, чтобы сэкономить заряд батареи и сохранить конфиденциальность перемещений.

Объясняем, почему иногда лучше раскошелиться на собственный Wi-Fi, чем без ведом подключаться к соседскому.