Разнообразные кодинговые ИИ-платформы предлагают быстро и без лишних усилий воплотить идеи в жизнь. К сожалению, мы знаем, кому постоянно нужно воплощать в жизнь новые идеи (потому что старые мы достаточно быстро начинаем выявлять и блокировать). Речь, конечно, о фишерах. Недавно мы обнаружили, что они взяли на вооружение новый трюк — ИИ-генерацию сайта при помощи платформы Bubble. Причем, с большой долей вероятности, теперь этот трюк доступен через какую-нибудь платформу для фишинга (или даже через несколько разных платформ), а это гарантирует появление подобных уловок в разнообразных фишинговых атаках. Но давайте обо всем по порядку.

Зачем фишерам Bubble?

Прямая ссылка на фишинговый сайт в письме — путь к провалу. С большой вероятностью, такое послание просто ни до кого не дойдет, его заблокируют еще до того, как его увидит пользователь. Использование автоматического перенаправления — тоже давно воспринимается защитными решениями как красный флаг. QR-код, который жертва должна самостоятельно отсканировать телефоном вместо активной ссылки в письме, в теории, может сработать, но на этом этапе часть «посетителей» будет неизбежно теряться — все-таки далеко не каждый готов вводить корпоративные учетные данные через личное устройство. Тут-то на помощь злоумышленникам и приходит сервис для автоматической генерации кода.

Сервис Bubble позиционирует себя как платформа для разработки веб- и мобильных приложений, не требующая писать ни строчки кода. То есть пользователь в визуальном интерфейсе что-то объясняет платформе, а она генерирует ему готовое решение. Злоумышленники взяли эту платформу на вооружение и создают с ее помощью веб-приложения, адреса которых вставляют в свои фишинговые письма. Реальная функция такого веб-приложения сводится к тому же автоматическому перенаправлению жертвы на сайт злоумышленника, но есть пара нюансов.

Во-первых, получившееся веб-приложение хостится прямо на ресурсах платформы. Готовый для использования в фишинговом письме URL имеет вид https://%name%.bubble.io/. Это, с точки зрения защитных технологий, давно работающий легитимный сайт.

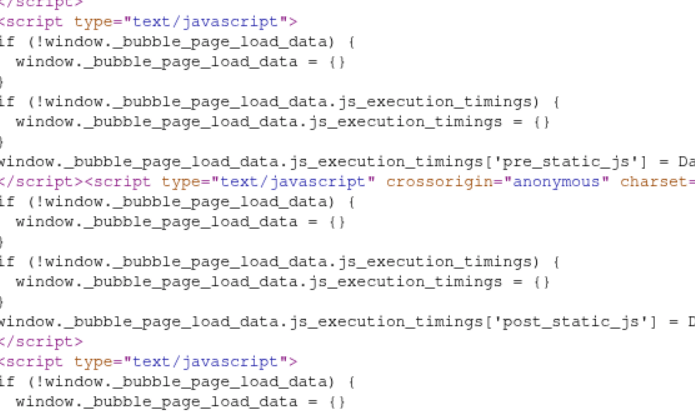

Во-вторых, код этого веб-приложения не похож на обычный редирект. Честно говоря, сложно сказать на что он вообще похож. Код этой no-code платформы представляет собой какое-то нагромождение скриптов JavaScript и изолированных структур Shadow DOM (Document Object Model). Даже эксперту с первого раза сложно понять, что там вообще происходит-то, приходится прямо копаться, чтобы осознать, как и зачем все это работает. А уж автоматические алгоритмы анализа веб-кода и подавно запутаются, с большей вероятностью выдав вердикт, что это какой-то полезный сайт.

Что за фишинговые платформы и какова конечная цель схемы

Современные фишеры редко самостоятельно разрабатывают и реализуют новые уловки. Большинство работает с так называемыми фишинговыми китами, своеобразными конструкторами для создания и запуска фишинговых схем, или даже с полноценными платформами для организации фишинга (Phishing-as-a-Service platform).

Они предоставляют непосредственным организаторам атак достаточно неприятный фишинговый инструментарий, в котором постоянно совершенствуются разнообразные механизмы как для отправки вредоносных писем, так и для обхода антифишинговых технологий. Например, с их помощью злоумышленники могут перехватывать сессионных куки, реализовывать фишинг через «Google Задачи«, о котором мы писали в одном из предыдущих постов, или атаки типа AiTM (Adversary-in-the-Middle), давая возможность: валидировать и в режиме реального времени обходить двухфакторную аутентификацию; создавать фишинговые сайты с ханипотами и отсеиванием по геотрекингу для маскировки от краулеров; генерировать уникальные фишинговые письма (подключая ИИ); и делать многое другое. При этом вся инфраструктура таких платформ обычно размещается на вполне легитимных площадках (например, на AWS), что еще больше затрудняет детектирование их техник.

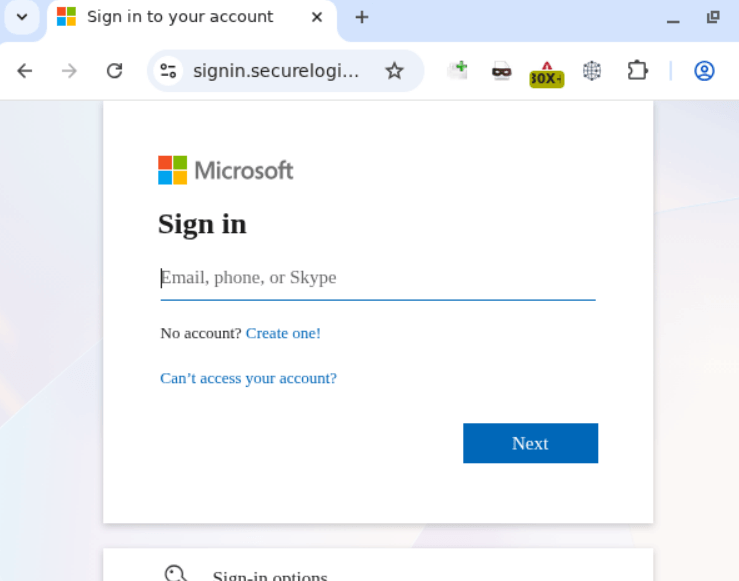

При помощи тех же платформ конструируют и финальную страницу для сбора логинов и паролей. В данном конкретном случае веб-приложение на платформе Bubble перенаправляет жертв на сайт c Cloudflare-проверкой, имитирующий окно ввода учетных данных Microsoft.

В параллельной вселенной злоумышленников, правда, все еще жив Skype, но в остальном сайт выглядит очень убедительно.

Как защитить компанию от сложных фишинговых атак

Вообще, в современном мире работники компаний должны четко понимать, что корпоративные учетные данные можно вводить на сервисах и сайтах, которые однозначно принадлежат компании. Осведомленность сотрудников о современных киберугрозах можно повышать при помощи онлайновой обучающей платформы Kaspersky Automated Security Awareness platform.

На случай, если сотрудник все-таки попадется на уловку злоумышленников, мы рекомендуем обеспечивать все рабочие устройства с доступом в Интернет надежными защитными решениями, которые просто заблокируют попытку перехода на зловредный сайт. А чтобы минимизировать количество потенциально опасных писем в корпоративных почтовых ящиках, мы также советуем установить продукт с эффективными антифишинговыми технологиями на корпоративный почтовый шлюз.

фишинг

фишинг