Злоумышленники разработали новый способ кражи данных, которые хранит Windows-версия Chrome. Исследователи обнаружили его при изучении свежей версии инфостилера (вредоносного ПО, ворующего данные жертвы) под названием VoidStealer. Новый метод позволяет обходить механизм шифрования с привязкой к приложению (Application-Bound Encryption, ABE) Chrome — механизм для защиты сессионных файлов cookie и другой ценной информации, хранящейся в браузере.

В Google надеялись, что этот механизм сможет обеспечить безопасность главного ключа, с помощью которого Chrome шифрует все важные данные. К сожалению, создатели зловредов уже не первый раз находят способы обойти эту защиту, так что секреты, хранящиеся в Chrome, опять под угрозой.

Как работает шифрование с привязкой к приложению в Chrome

Google представила механизм шифрования с привязкой к приложению (Application-Bound Encryption) в июле 2024 года в 127-й версии браузера Chrome. В заявлении компании основной проблемой, которую должен был решать этот механизм, указывалась борьба с кражей инфостилерами файлов cookie у пользователей Windows. Мы уже подробно рассказывали, что представляют собой эти файлы и к чему может привести их кража, поэтому здесь лишь кратко напомним основные факты.

Файлы cookie — это небольшие пакеты данных, которые по запросу сайтов браузер сохраняет на устройстве пользователя, чтобы запоминать разнообразные настройки на сайтах. Особенную ценность для злоумышленников представляют собой так называемые сессионные файлы cookie, которые используются для автоматической аутентификации на сайтах. Именно благодаря этим файлам нам не приходится вводить логин и пароль на сайте при каждом новом его посещении.

Но это удобство таит в себе опасность: кража таких файлов позволяет злоумышленнику использовать уже подтвержденную сессию без ввода логина и пароля от лица жертвы, что может привести к угону аккаунта, краже персональных или финансовых данных и другим неприятностям.

Особенно опасны трояны-стилеры для пользователей Windows-версии браузера. Дело в том, что в данной ОС Chrome использовал только стандартный встроенный механизм защиты данных Data Protection API (DPAPI). Этот системный механизм шифрования позволяет приложениям защищать данные без необходимости самостоятельно создавать и хранить ключи шифрования.

Ограничение DPAPI в том, что он не защищает данные от уже проникших в систему вредоносных приложений, которые способны выполнять код от имени вошедшего в систему пользователя. Именно этим и пользуются стилеры: поскольку они обычно запускаются от имени пользователя, они могут обратиться к DPAPI с запросом на расшифровку защищенных данных браузера.

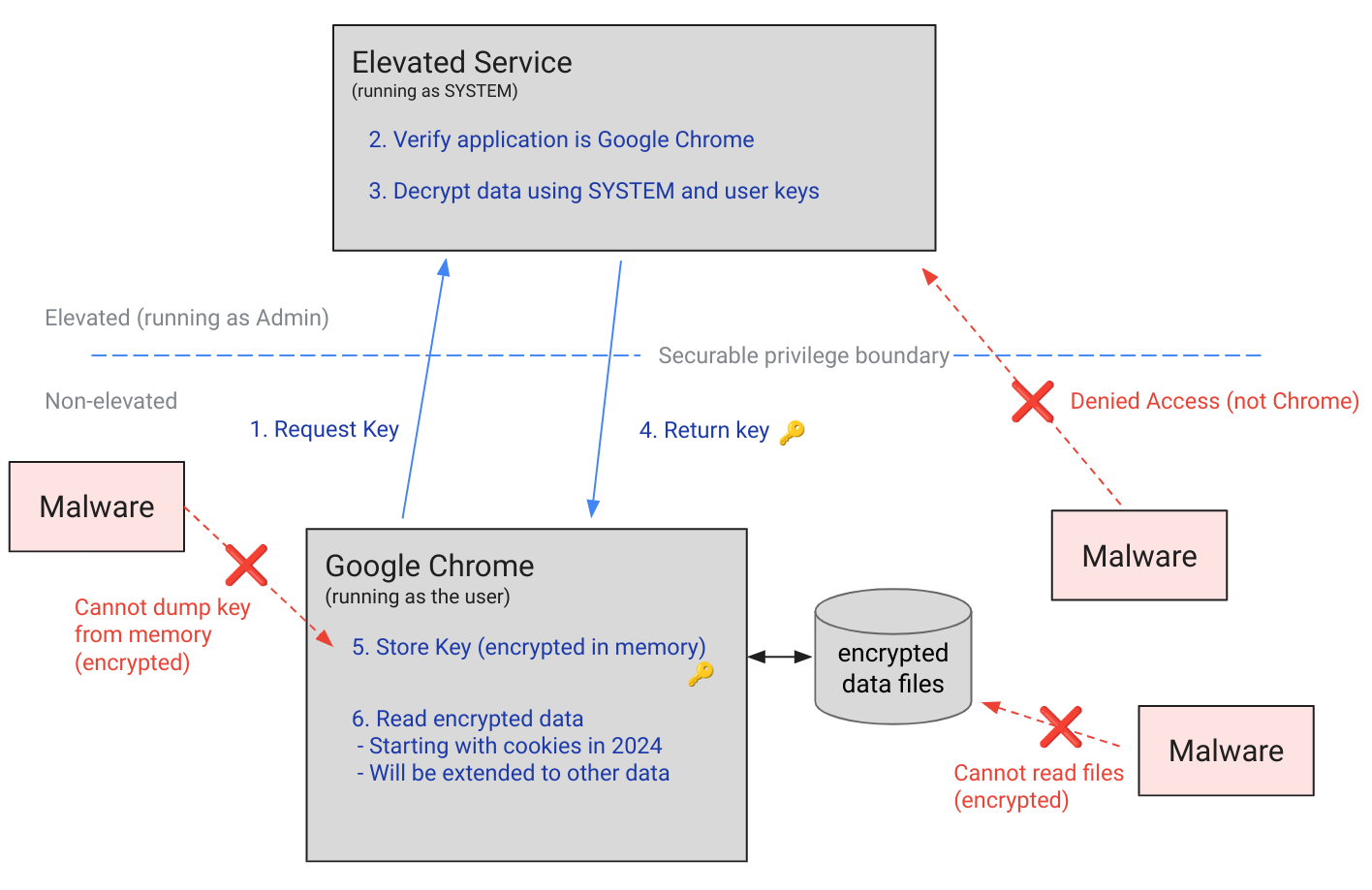

Для борьбы с данной проблемой и был придуман механизм ABE. Его идея содержится в самом названии: Application-Bound Encryption, то есть шифрование, привязанное к конкретному приложению. В рамках этого механизма за защиту ключа, которым шифруются данные Chrome, отвечает отдельный сервис, запущенный от имени системы. Он проверяет, от какого приложения исходит запрос на доступ к этому ключу, и отвечает отказом, если это не Chrome.

По задумке разработчиков шифрования с привязкой к приложению (ABE) в Chrome, получить мастер-ключ для расшифровки хранимых браузером данных может только сам Chrome. Источник

В результате, чтобы получить доступ к данным браузера, защищенным ABE, вредоносу-стилеру, как предполагали создатели механизма, требовалось либо повысить свои права до системных, либо внедрить вредоносный код в сам Chrome. В теории это должно было заметно усложнить атаки на Chrome и снизить эффективность работы массовых инфостилеров. Как может догадаться читатель, на практике все вышло не так гладко.

Предыдущие успешные попытки обхода ABE в браузере Chrome

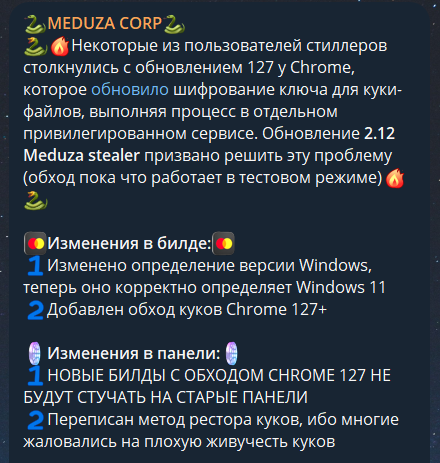

Всего через пару месяцев после объявления Google о внедрении шифрования с привязкой к приложению (ABE) в Chrome множество разработчиков инфостилеров заявили, что смогли обойти эту защиту. Среди них были Meduza Stealer, WhiteSnake, Lumma Stealer и Lumar (он же PovertyStealer).

Создатели Meduza Stealer анонсируют реализацию обхода защитного механизма шифрования с привязкой к приложению Chrome в новой версии зловреда

Верить на слово разработчикам вредоносного ПО, безусловно, не стоит, однако легитимные исследователи безопасности смогли подтвердить заявления по крайней мере части из них. Обход нового механизма защиты данных Google Chrome действительно стал доступен практически сразу после его релиза.

Еще месяц спустя, в октябре 2024 года, технологический энтузиаст Алекс Хагена опубликовал на GitHub инструмент для обхода нового защитного механизма Google — Chrome-App-Bound-Encryption-Decryption. Изучение кода этого инструмента показало, что его автор использовал примерно те же методы, которые к тому моменту уже активно эксплуатировали злоумышленники.

Дальше началась игра в кошки-мышки: исследователи безопасности и создатели стилеров придумывали новые уловки для обхода шифрования с привязкой к приложению, Google с переменным успехом закрывала обнаруживаемые дыры.

Новый инфостилер VoidStealer

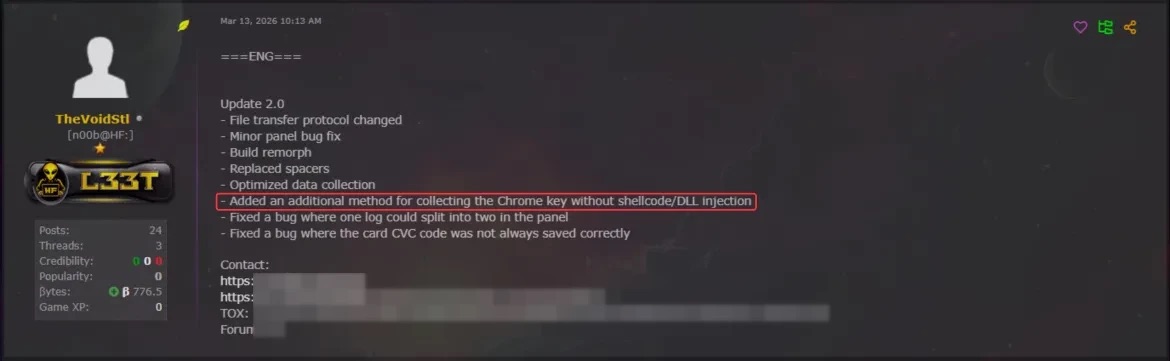

И это подводит нас к последним событиям: в марте 2026 года стало известно о VoidStealer — стилере, который использует совершенно новый и, судя по всему, весьма эффективный способ обхода шифрования с привязкой к приложению Chrome.

Создатели инфостилера VoidStealer рекламируют новый метод обхода защитного механизма шифрования с привязкой к приложению Chrome

Создатели зловреда разработали технику атаки, нацеленную на небольшой промежуток времени, когда мастер-ключ находится в памяти браузера в виде открытого текста. Это происходит потому, что в определенный момент браузеру неминуемо приходится расшифровать данные, чтобы использовать их по назначению, — например, для автоматического входа на сайт с помощью той самой сессионной «печеньки» или доступа к сохраненным учетным данным.

Чтобы воспользоваться этим «окном возможностей», вредоносное ПО подключается к процессу Chrome как отладчик — инструмент, позволяющий управлять выполнением программы, приостанавливать ее и просматривать содержимое памяти. В легитимных сценариях такие инструменты используются разработчиками для поиска и исправления ошибок, анализа поведения приложения и тестирования его работы.

Зловред заранее находит участок кода, где происходит расшифровка данных. Затем в этом месте устанавливается точка остановки (breakpoint) — когда выполнение программы доходит до нее, браузер фактически «замирает». Именно таким образом вредоносное ПО ловит момент, когда мастер-ключ уже находится в оперативной памяти в виде открытого текста, и считывает его оттуда напрямую.

Напоследок заметим, что все вышесказанное касается и других браузеров, основанных на Chromium и также использующих шифрование с привязкой к приложению, — Microsoft Edge, Brave, Opera, Vivaldi и так далее.

Как не стать жертвой инфостилеров

Масштаб распространения VoidStealer может быть значительным, поскольку его разработчики работают по модели «вредоносное ПО как услуга» (Malware-as-a-Service, MaaS). Это означает, что они предоставляют готовый инструмент другим злоумышленникам за плату, снимая с них необходимость самостоятельно разрабатывать зловредов.

Данная история демонстрирует, что полагаться только на встроенные механизмы защиты недостаточно. К сожалению, создатели стилеров придумывают новые способы их обхода быстрее, чем разработчики браузеров и операционных систем успевают создавать патчи.

Что по этому поводу может сделать пользователь:

- Не устанавливать программы, полученные из сомнительных источников, — это позволит минимизировать шансы проникновения в систему зловреда.

- Изучить, как устроена атака ClickFix, — в последнее время стилеры часто распространяются именно с помощью этой вредоносной тактики.

- Своевременно обновлять ОС и программы на всех устройствах — это поможет закрыть значительную часть уязвимостей, которые используют зловреды.

- Установить надежное защитное решение на все свои устройства — оно вовремя заблокирует любую подозрительную активность и предупредит об опасности.

В качестве дополнительной меры предосторожности рекомендуем хранить пароли и данные банковских карт не в Google Chrome или «Заметках», где их обязательно будет искать любой уважающий себя стилер, а в надежном менеджере паролей.

Стилеры охотятся за вашими данными, умудряясь пробраться как на компьютеры, так и на смартфоны. Чтобы защититься от кражи, читайте наши посты:

стилеры

стилеры

Советы

Советы