Операционная система Android прочно обосновалась на вершине двух хит-парадов. Во-первых, это рейтинг популярности мобильных ОС, во-вторых, увы, рейтинг самых заражаемых мобильных платформ. По данным «Лаборатории Касперского», более 99% всех мобильных зловредов ориентированы на Android. Чтобы уберечь пользователей, Google регулярно проверяет приложения в магазине на вредоносность, а также внедрила целый ряд защитных мер в саму ОС Android. Например, при установке приложения происходит проверка, которая должна гарантировать, что программа исходит от доверенного разработчика, а ее файлы не изменены посторонними. Увы, эти проверки несовершенны, и долгое время зловреды могли проникать на смартфон через «черный ход».

Черный ход

За последний год специалистами было найдено несколько крупных «дыр» в защите Android, через которые зловредное приложение может проникнуть на смартфон, либо притворяясь популярным доверенным сервисом, либо «сев на хвост» легитимному приложению и добавив себя в его установочный пакет. Эти уязвимости, названные Master Key и Fake ID, присутствуют в большинстве современных Android-смартфонов. Они чуть менее известны, чем прогремевшая на весь свет Heartbleed (которой Android-смартфоны тоже отчасти подвержены), но ничуть не проще в устранении. Суть трудности в том, что Google давно выпустила нужные исправления, но применить их к каждой конкретной модели смартфона или планшета должен производитель этой модели или сотовый оператор, ее распространяющий. А потом каждый владелец модели должен это обновление установить. Увы, это часто случается с большой задержкой, а то и никогда не происходит, поэтому счет уязвимых устройств идет на миллионы.

Перекрыть лазейку

Самостоятельно устранить уязвимость на своем смартфоне очень проблематично, но можно принять ряд мер, минимизирующих риск осложнений.

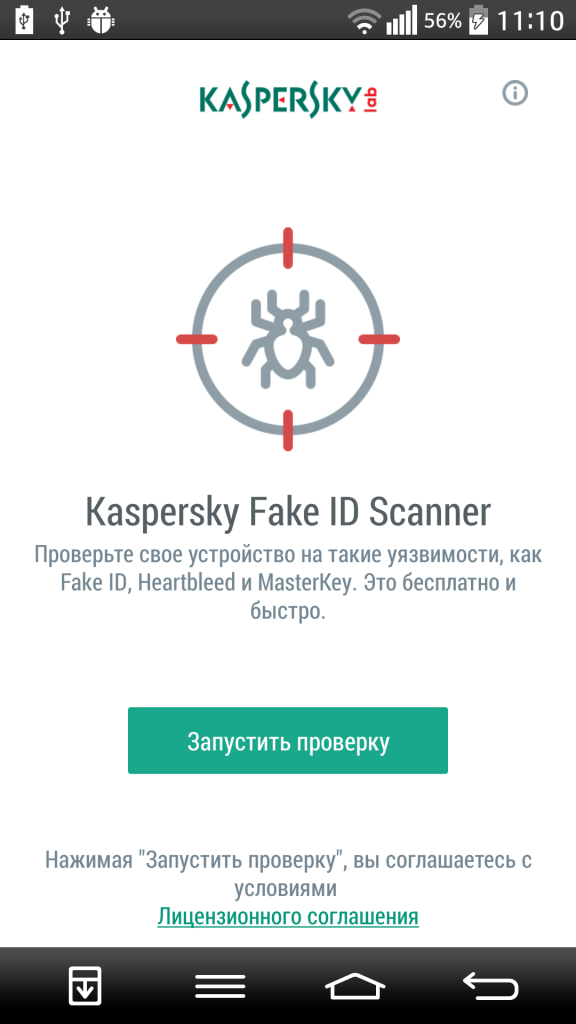

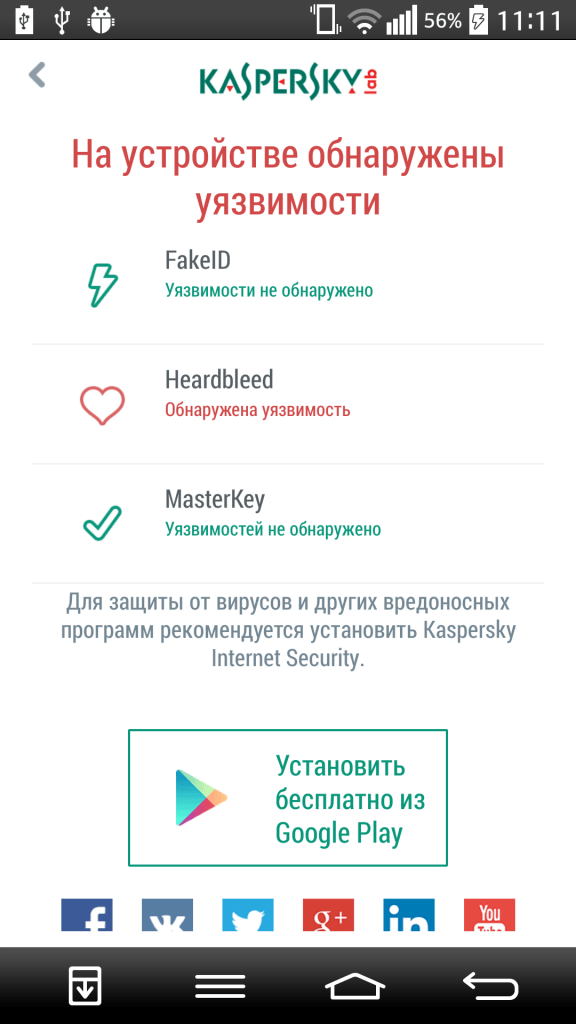

- Проверьте, есть ли ошибки Fake ID, Master Key и Heartbleed на вашем смартфоне или планшете. Для этого можно воспользоваться бесплатным сканером «Лаборатории Касперского», который доступен в Google Play. Кроме простого «да» и «нет» по каждой уязвимости он проверяет, установлены ли на смартфоне программы, которые используют уязвимость.

- Если ваше устройство уязвимо, проверьте, доступны ли для него обновления ПО (прошивки). У большинства производителей для этого есть раздел в настройках системы, но, быть может, придется посетить официальный сайт производителя. При наличии обновлений, установите их по инструкции и запустите проверку из п. 1 заново.

Проникнуть в #Android-смартфон без ведома владельца? Это возможно с помощью «дыры» под названием #FakeID. Проверьте, уязвим ли ваш смартфон

Tweet

- Если уязвимость все еще не закрыта, устранить брешь самостоятельно можно лишь с помощью непростых и ненадежных манипуляций, которые мы не рекомендуем широкой публике (те, кто смел и технически грамотен, в этом месте отправляются читать сайт xda-developers).

- Неустраненная уязвимость, конечно, не повод выкидывать смартфон, но потребуются дополнительные предосторожности, чтобы не расстаться со своими деньгами или своими данными:

- Пользоваться только крупными официальными магазинами приложений.

- Скачивать лишь программы с высоким рейтингом и популярностью.

- Контролировать разрешения каждого приложения.

- Использовать специализированную защиту от вредоносных программ.

Бесплатно проверьте смартфон прямо сейчас

Обновление: приложение, описанное в этом посте, больше не поддерживается. Чтобы защитить ваш Android смартфон или планшет, используйте Kaspersky для Android.

Android

Android

Советы

Советы