Даже если вы храните криптоактивы в холодном криптокошельке и пользуетесь устройствами Apple, которые имеют хорошую репутацию в сфере безопасности, злоумышленники все равно найдут способ увести ваши деньги. Преступники внедряют уже известные трюки в новые цепочки атак, в том числе ловят жертв в App Store.

Подделки под криптокошельки

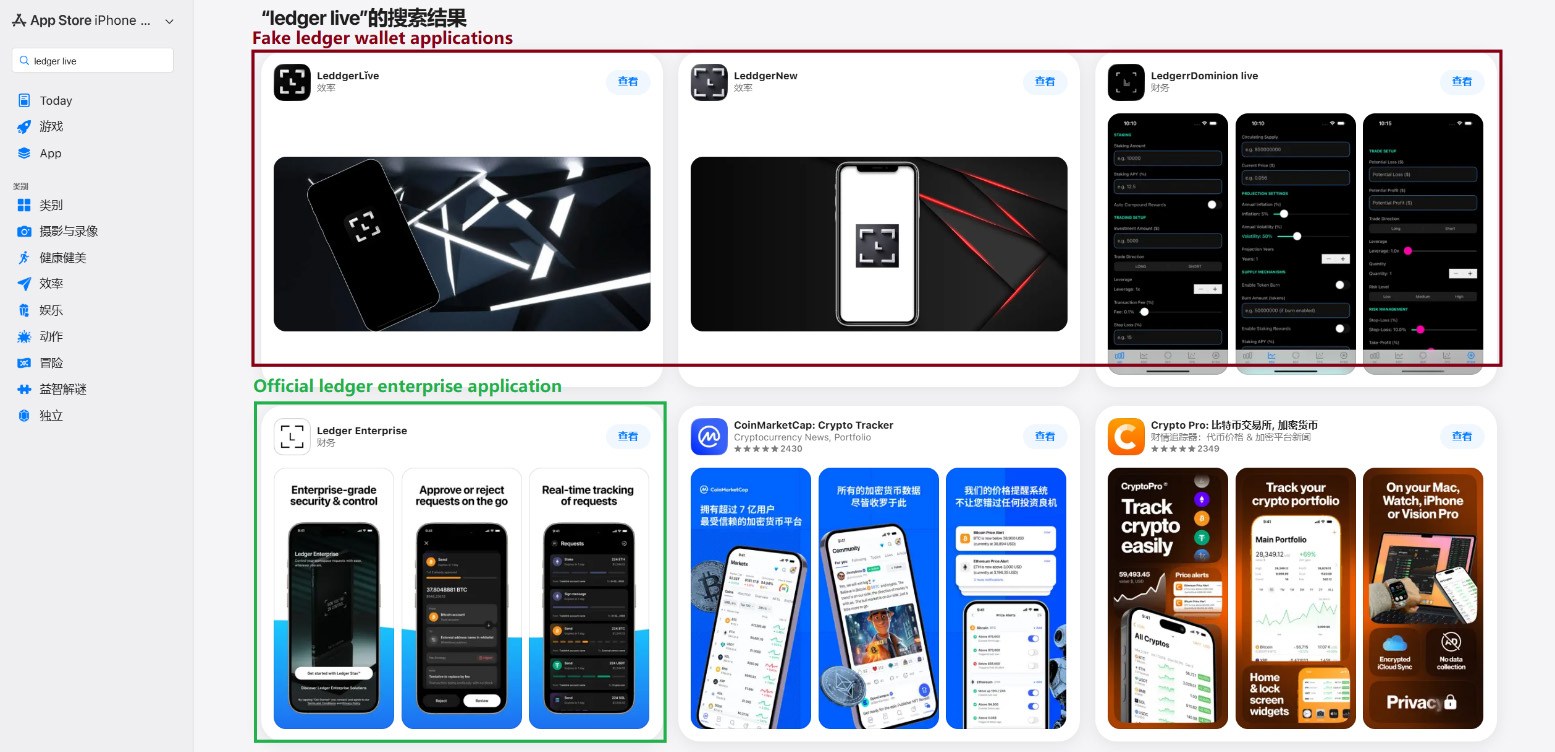

В марте этого года мы обнаружили в топе китайского App Store фишинговые приложения, иконки и названия которых мимикрируют под приложения для управления распространенными криптокошельками. Из-за региональных ограничений в китайском App Store недоступны некоторые оригинальные приложения криптокошельков, и злоумышленники воспользовались этим. Они создали поддельные приложения с похожими на оригинальные иконками и названиями с намеренными опечатками, предположительно — для обхода ограничений App Store и обмана пользователей.

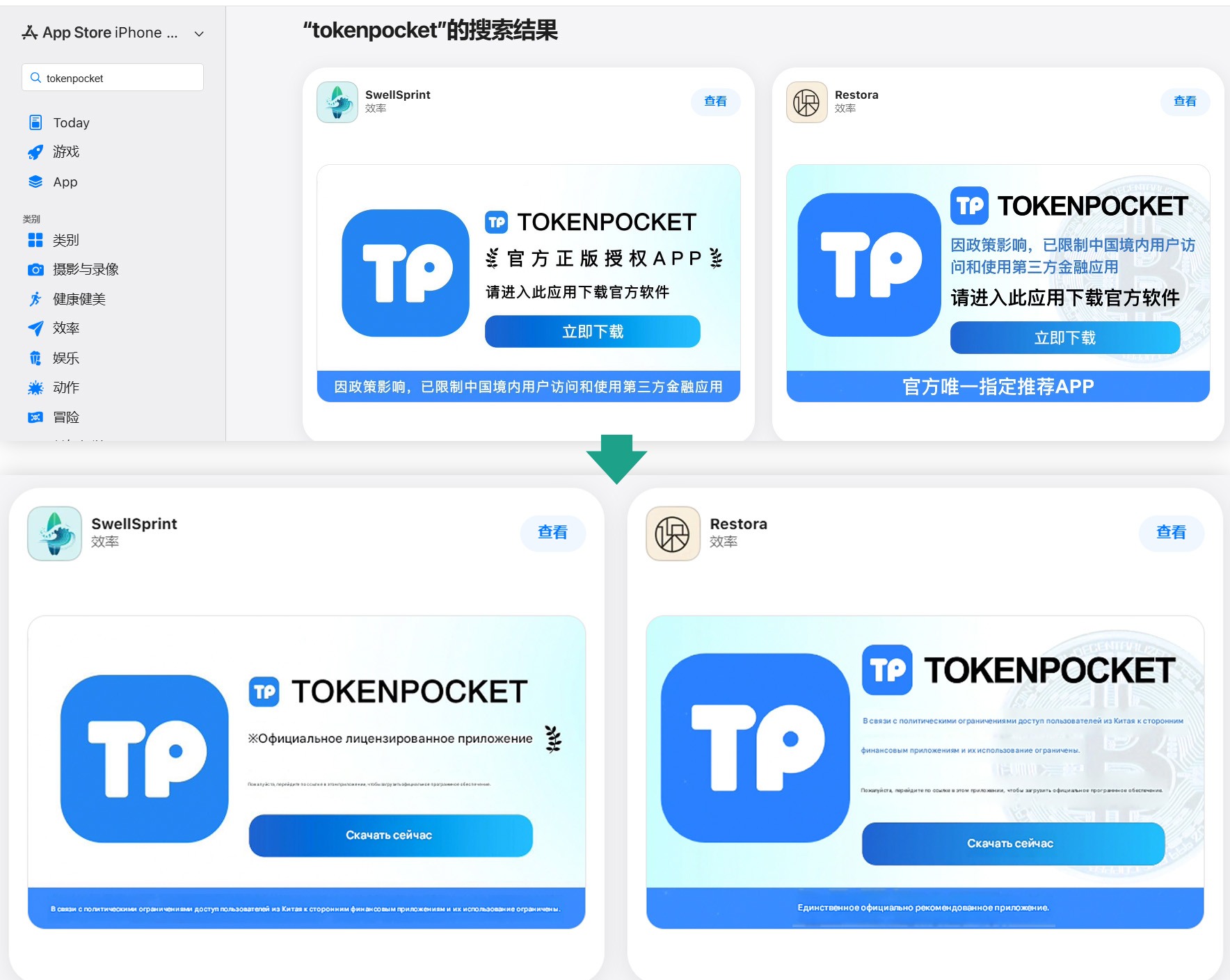

Помимо них, мы обнаружили ряд приложений, названия и иконки которых не имели никакого отношения к крипте. Однако на их баннерах было указано, что с помощью их можно скачать и установить оригинальные, недоступные в локальном App Store, приложения криптокошельков.

Баннеры на страницах приложений, заявляющих, что с их помощью можно скачать официальную версию приложения TokenPocket, отсутствующую в локальном App Store

Всего мы нашли 26 фишинговых приложений, имитирующих следующие популярные кошельки:

- MetaMask

- Ledger

- Trust Wallet

- Coinbase

- TokenPocket

- imToken

- Bitpie

Еще несколько очень похожих приложений не содержали фишинговых функций, но по всем признакам также были связаны со злоумышленниками. Вероятно, те планируют добавить вредоносные функции в следующих обновлениях.

Чтобы приложения были пропущены в App Store, в них добавляли какую-либо базовую функциональность, например игру, калькулятор или планировщик задач.

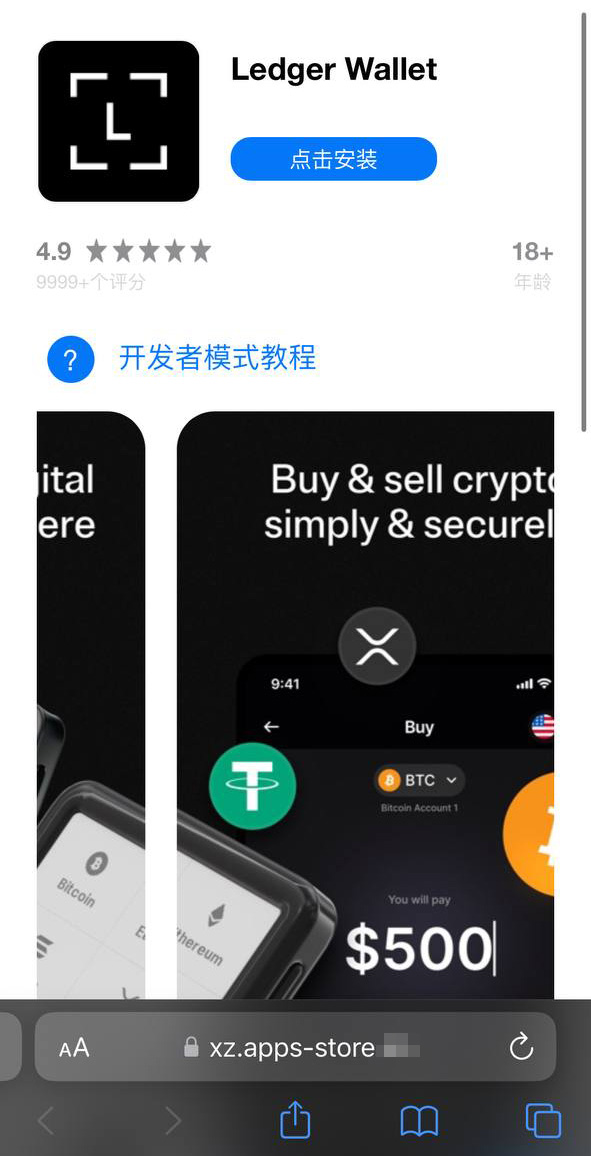

Установить любую из этих подделок означает сделать первый шаг к потере криптоактивов. Хотя сами эти приложения не крадут ни крипту, ни сид-фразы или пароли — это лишь приманки, которые, благодаря попаданию в App Store, вызывают у пользователей доверие. Но после установки и запуска любого из этих приложений оно открывает в браузере жертвы фишинговый веб-сайт, напоминающий по дизайну App Store и предлагающий установить зараженную версию соответствующего криптокошелька. Злоумышленники разработали множество версий вредоносных модулей, каждый из которых адаптирован под конкретный кошелек. Подробный разбор технических аспектов этой атаки вы можете изучить на Securelist.

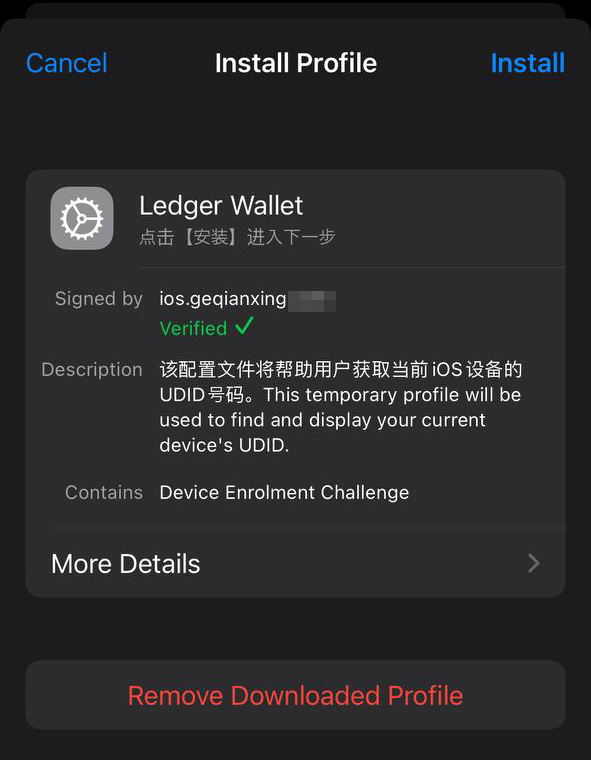

Если жертва поддастся на эту уловку, ей предложат установить сначала профиль конфигурации (provisioning profile), позволяющий ставить на iPhone приложения в обход App Store, а затем — собственно вредоносное приложение.

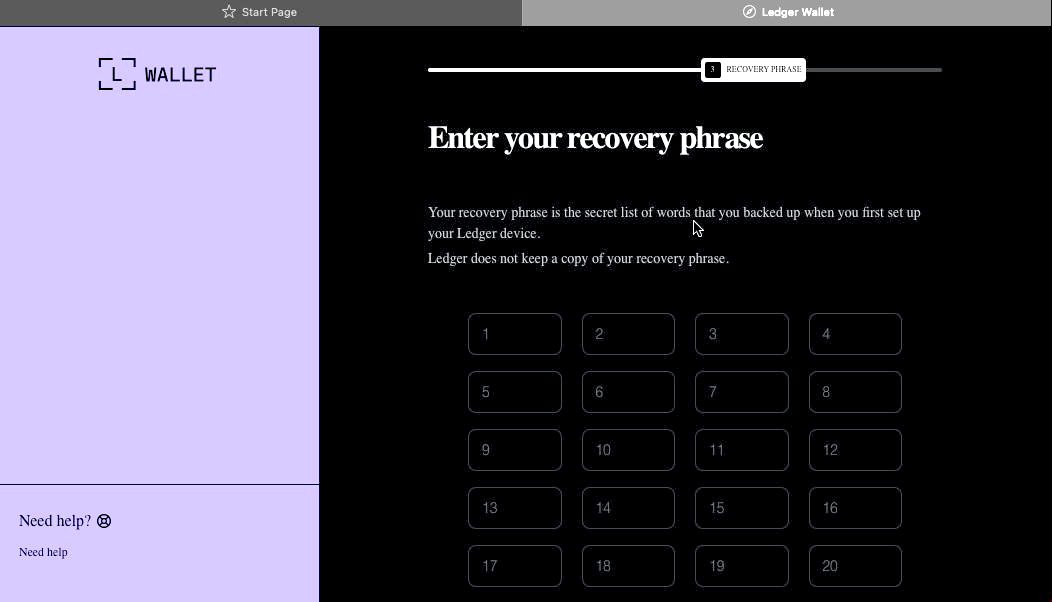

В примере выше зловред изготовлен на базе оригинального приложения Ledger, в которое встроена дополнительная троянская функция. Приложение неотличимо от оригинального на вид, но при подключении к аппаратному криптокошельку отображает окно, требующее ввести сид-фразу для восстановления доступа к кошельку. В норме это не требуется — обычно нужно указать максимум ПИН-код, а не фразу восстановления. Если жертва, обманутая кажущейся легитимностью приложения, поддастся на уловку и введет сид-фразу, та немедленно отправится на сервер злоумышленников и даст им полный доступ к криптоактивам жертвы.

Установка без App Store

Ключевой частью схемы является установка вредоносов на iPhone жертв в обход App Store и его процесса верификации. Реализовано это так же, как в обнаруженном нами ранее iOS-инфостилере SparkKitty. Злоумышленники каким-то образом получили доступ к программе разработчиков Apple для корпораций (Apple Developer Enterprise Program). Она позволяет после собеседования и верификации фирмы всего за $299 приобрести годовое членство и выпускать собственные профили конфигурации и приложения, доступные для прямой загрузки на устройства пользователей без публикации в App Store.

Для установки приложения жертва должна сначала установить профиль конфигурации, который позволит загрузить на ее устройство вредонос в обход App Store. Обратите внимание на зеленую галочку верификации

Вообще, корпоративные профили созданы для того, чтобы организации могли устанавливать на устройства сотрудников приложения для внутреннего использования. Такие приложения не требуют публикации в App Store, и их можно устанавливать без ограничений по количеству устройств. Но злоупотребления этой функцией нередки. Подобные профили часто используют для тех программ, которые не попадают в App Store из-за политик Apple, — например, онлайн-казино, пиратских модов и, конечно, вредоносов.

Именно поэтому фальшивый сайт, имитирующий магазин Apple, сначала предлагает установить профиль конфигурации, а уже затем приложение, подписанное этим профилем.

Похищение криптовалюты из приложений и расширений macOS

Многие владельцы криптовалюты предпочитают работать с кошельками не на смартфонах, а на компьютерах, в том числе на Маках. Неудивительно, что многие популярные инфостилеры на macOS, помимо основной вредоносной нагрузки, также зачастую воруют и данные криптокошельков. Но в последнее время набирает популярность новая вредоносная функциональность — не просто кража сохраненных данных, а встраивание фишинговых диалогов в уже установленное легитимное приложение криптокошелька. Так, в начале этого года подобным «навыком» обзавелся инфостилер MacSync. Проникает он в систему в рамках атаки ClickFix — пользователей, которые ищут в поисковой системе нужное им ПО, заманивают на фальшивый сайт с фальшивыми же инструкциями по установке приложения через выполнение команд в «Терминале». В результате в системе запускается инфостилер, крадущий пароли и куки, сохраненные в Chrome, чаты в популярных мессенджерах, данные браузерных расширений для криптокошельков.

Но самое интересное начинается дальше. Если у жертвы уже установлено легитимное приложение Trezor или Ledger, инфостилер скачивает дополнительные модули и… подменяет фрагменты приложения на собственные, включающие троянскую функциональность. При этом вредонос заново подписывает приложение, поэтому после внесения подобных «исправлений» Gatekeeper (встроенный механизм защиты в macOS) позволяет приложению запуститься без дополнительного запроса разрешения от пользователя. Этот трюк можно провернуть не всегда, но для простых приложений, собранных на популярном фреймворке Electron, он срабатывает.

При запуске троянизированного приложения оно имитирует ошибку и начинает «процесс восстановления», в рамках которого запрашивает сид-фразу криптокошелька.

Кроме MacSync, похожий подход к троянизации кошельков взяли на вооружение авторы других популярных инфостилеров для macOS. Ранее мы описывали похожий механизм для компрометации криптокошельков Exodus и Bitcoin-Qt.

Как защитить свои криптоактивы

Раз за разом злоумышленники доказывают, что «неуязвимых» гаджетов не бывает. Многие разработчики и пользователи криптовалютных сервисов предпочитают macOS и iOS, поэтому для обеих платформ разработаны и развернуты атаки промышленного масштаба. Защититься от них помогает эшелонированная оборона, подкрепленная скепсисом и бдительностью.

- Загружайте приложения только из доверенных источников — c официального сайта разработчика или его страницы в App Store. При этом вредонос может встретиться даже в официальном магазине приложений, поэтому важно проверять издателя приложения.

- Обращайте внимание на рейтинг приложения, дату его публикации и количество загрузок.

- Читайте отзывы о приложении — особенно негативные. Отсортируйте отзывы по времени, чтобы изучать свежую версию приложения — часто злоумышленники сначала создают совершенно невинное приложение с заявленной функциональностью, которое получает хорошие оценки, а затем в одном из обновлений внедряют в него вредоносную функциональность.

- Никогда не копируйте и не вставляйте в командную строку какие-либо наборы команд, если не уверены на 100% в том, что они делают. В последнее время такие атаки, особенно под видом установки ИИ-приложений вроде Claude Code или OpenClaw, стали очень популярны.

- Используйте полноценную систему защиты на всех своих компьютерах и смартфонах. Мы рекомендуем Kaspersky Premium. Это значительно снижает риск посещения фишинговых сайтов и установки вредоносных приложений.

- Никогда не вводите сид-фразы в приложение аппаратного криптокошелька, на веб-сайтах и в чатах. Во всех сценариях (перенос на новый кошелек, переустановка приложений, восстановление кошелька) сид-фраза вводится исключительно на самом аппаратном криптокошельке, а не в мобильном или компьютерном приложении.

- Всегда проверяйте адрес получателя перевода на экране аппаратного криптокошелька, чтобы избежать атак с подменой кошелька получателя.

- Храните сид-фразы в максимально защищенном месте, например на металлической пластинке или в опечатанном конверте в банковском сейфе. Рекомендуется вообще не хранить их в компьютере, но, если это единственная возможная опция, используйте защищенное зашифрованное хранилище, например Kaspersky Password Manager.

Думаете, что для устройств Apple не существует угроз? Тогда прочтите это:

iOS

iOS