До недавнего времени злоумышленники в основном интересовались криптокошельками исключительно домашних пользователей. Однако, по всей видимости, бизнес все чаще стал использовать криптовалюту — теперь злоумышленники пытаются добраться и до кошельков организаций. За примерами далеко ходить не надо. Недавно исследованный коллегами зловред Efimer, рассылаемый организациям, умеет подменять адреса криптокошельков в буфере обмена. В России организации не имеют права рассчитываться криптовалютой, но, тем не менее, некоторые используют ее в качестве инвестиций. Поэтому функциональность, связанная с криптокошельками, появилась даже в зловредах, используемых в атаках исключительно на российские организации. Вредоносное ПО семейства Pure, например, не только подменяет адреса в буфере, но также охотится и за учетными данными программных криптокошельков. Поэтому мы не очень удивились, когда увидели и криптовалютный фишинг, направленный не только на домашних, но и на корпоративных пользователей. Чему мы удивились, так это легенде и, в целом, качеству этого фишинга.

Фишинговая схема

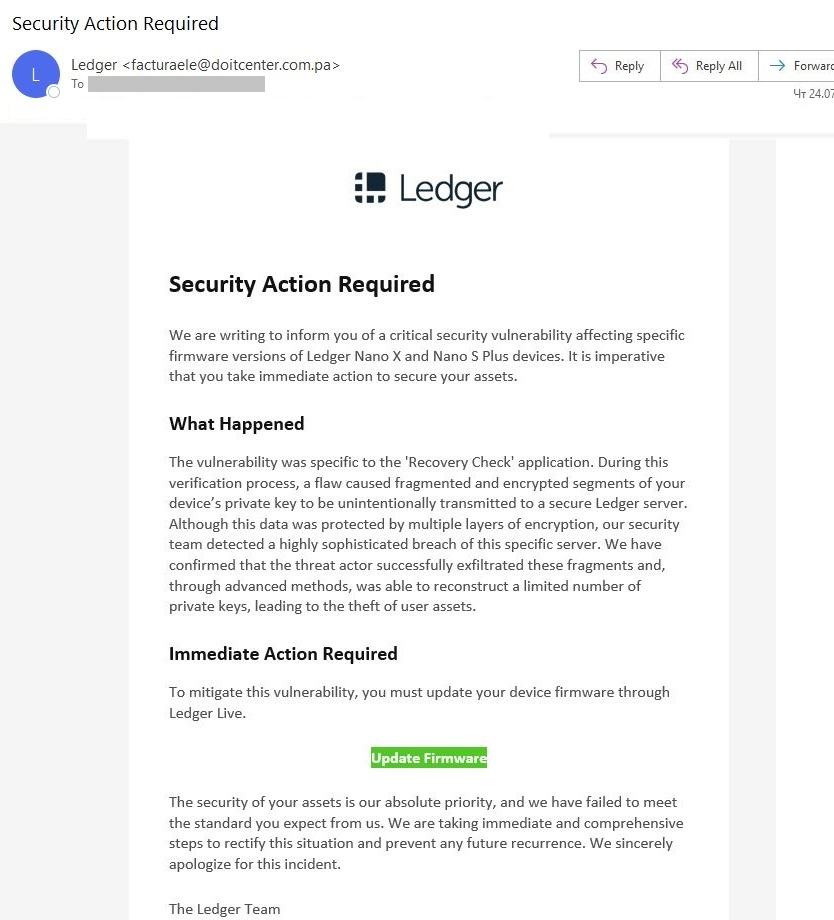

Сама по себе схема нацелена на пользователей аппаратных криптокошельков Ledger: Nano X и Nano S Plus. Злоумышленники рассылают фишинговое письмо, в котором многословно извиняются за допущенный промах — якобы из-за технического недочета сегменты приватного ключа от криптокошелька были переданы на сервер Ledger. И он в общем-то был очень хорошо защищен и зашифрован, но вот команда обнаружила очень сложную утечку, в ходе которой атакующие эксфильтрировали фрагменты ключей и при помощи крайне продвинутых методов расшифровали их и реконструировали часть ключей, что привело к краже криптоактивов. И чтобы через эту уязвимость не взломали еще и ваш криптокошелек, авторы письма рекомендуют немедленно обновить микропрошивку устройства.

Согласитесь, красивая байка. Разумеется, если применить критическое мышление, то можно заметить несколько нестыковок. Например, непонятно, как можно по фрагменту ключа реконструировать весь ключ. Ну и абсолютно непонятно, что это за продвинутые методы расшифровки и откуда о них известно якобы представителям Ledger.

Само письмо при этом оформлено крайне аккуратно — практически не к чему придраться. Оно даже отправлено не при помощи стандартных инструментов злоумышленников, а через легитимный сервис для рассылки SendGrid (разосланные через него письма имеют хорошую репутацию и часто пропускаются антифишинговыми фильтрами). Подводит только домен отправителя и домен сайта, на который надо перейти, чтобы скачать это самое обновление прошивки, — они, разумеется, не имеют никакого отношения к Ledger.

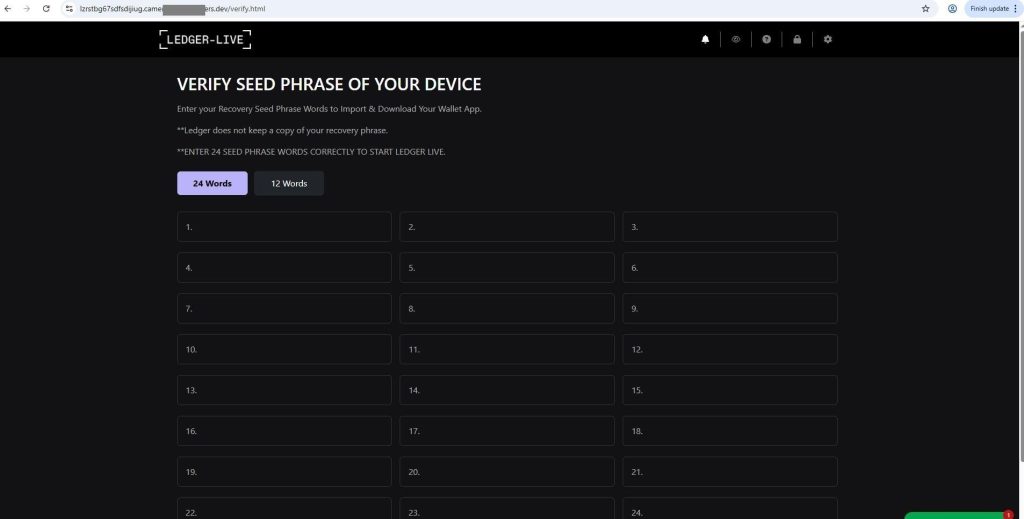

Веб-сайт злоумышленников

Сайт тоже оформлен крайне аккуратно и качественно (если не принимать во внимание совершенно посторонний домен, на котором он расположен). Не исключено, что он используется для разных мошеннических схем. На самом сайте нет никаких упоминаний об обновлении прошивки, да и устройств на нем перечислено значительно больше, чем в письме. На сайте даже работает чат со службой поддержки! Вероятнее всего, это чат-бот, и он действительно отвечает на вопросы и дает ценные советы. Суть сайта сводится к тому, что после выбора устройства у вас запрашивают сид-фразу.

Сид-фраза — это случайно сгенерированная последовательность слов, которая служит для восстановления доступа к криптовалютному кошельку. Разумеется, вводить ее совершенно не нужно — знающий ее может получить доступ к криптоактивам.

Отдельно интересно, что если попробовать поискать аналогичные сайты в Google, то можно найти немало аналогичных поддельных страниц. То есть такая схема явно пользуется популярностью.

Как оставаться в безопасности

Люди, работающие со своих устройств с криптоактивами или даже с традиционными банковскими приложениями, должны четко представлять, какими уловками сейчас пользуются злоумышленники. Если речь идет о сотрудниках компании, то их осведомленность о современных киберугрозах мы рекомендуем повышать при помощи специализированных обучающих инструментов, например при помощи нашей платформы Kaspersky Automated Security Awareness Platform. Домашние пользователи могут узнавать о признаках фишинга, читая наш блог.

Кроме того, мы рекомендуем оснащать все устройства (как домашние, так и рабочие), с которых осуществляется доступ к финансовым операциям, надежными защитными решениями. Они смогут заблокировать переход на фишинговый сайт и не допустить утечку конфиденциальной информации.

признаки фишинга

признаки фишинга

Советы

Советы