Недавно мы писали про атаки типа internal BEC. Речь шла о схемах, в которых злоумышленники при помощи методов социальной инженерии атаковали сотрудников компаний с адресов их коллег. В последнее время из-за повсеместной распространенности удаленной работы преступники уделяют значительно больше внимания именно Office 365 как одной из самых используемых облачных платформ для коллаборации. Поэтому настало время рассказать и о самых распространенных уловках, при помощи которых они перехватывают контроль над корпоративными учетными записями Office 365.

Поддельные сообщения от Teams

На почту приходит сообщение, имитирующее стандартное уведомление от Microsoft Teams. Как правило, в тексте злоумышленники пытаются надавить на необходимость срочной реакции в надежде, что человек в спешке не заметит нестыковок. Поэтому содержимое там будет в духе: «Горят сроки, срочно нужен отчет!». В попытке понять, что случилось, жертва кликнет на кнопку «Ответить в Teams» и попадет на поддельный сайт с формой аутентификации.

Если злоумышленники провели предварительную разведку, то в качестве отправителя в уведомлении будет стоять имя и портрет реального коллеги. Но чаще там будет вымышленный персонаж. Злоумышленники рассчитывают, что вопрос «кто это от меня что-то срочно хочет» также заставит жертву кликнуть на кнопку.

Уведомление о недоставленных сообщениях

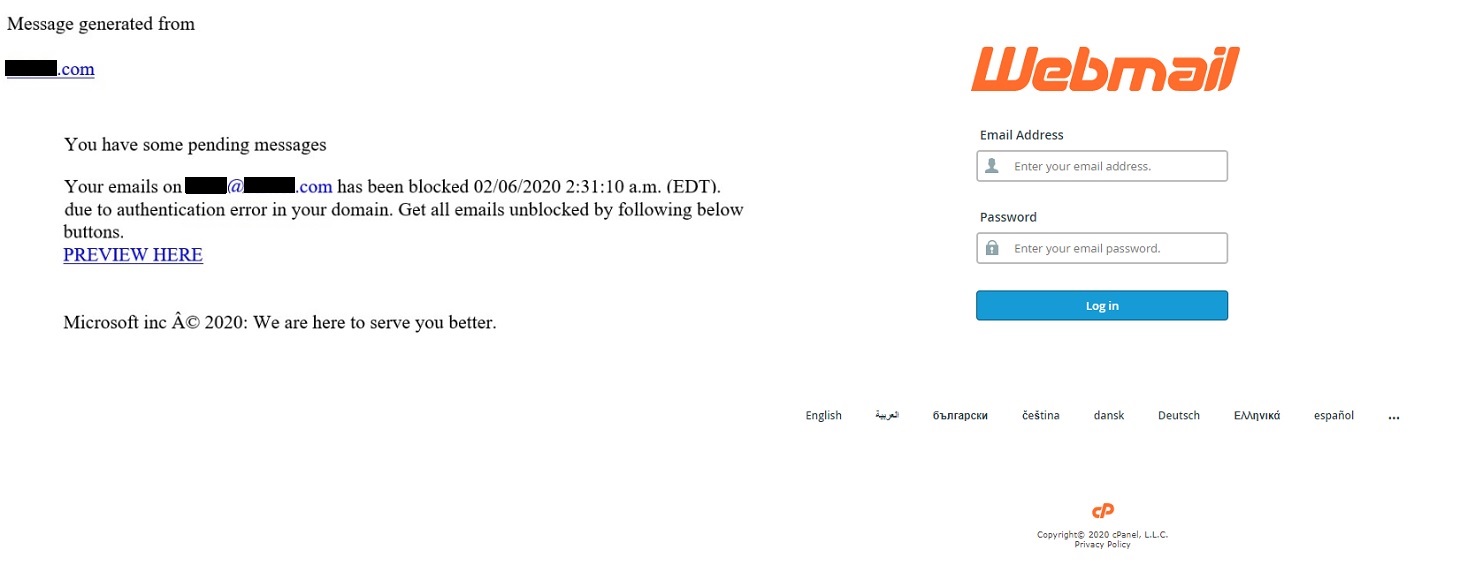

Если вам не могут доставить несколько сообщений, то это может грозить неприятностями на работе, правда ведь? По крайней мере, злоумышленники надеются, что человек подумает именно так, и присылают письма, в которых утверждают, что сообщения нельзя доставить из-за ошибки аутентификации.

В данном случае злоумышленники явно поленились. Такая уловка сработает, только если жертва никогда не видела подлинную страницу Office 365. Кроме того, настоящие письма о недоставленных сообщениях обычно приходят отправителю, а не получателю. Если вам как-то пришло это уведомление, то в чем проблема с остальными письмами?

Уведомление о переполнении почтового ящика

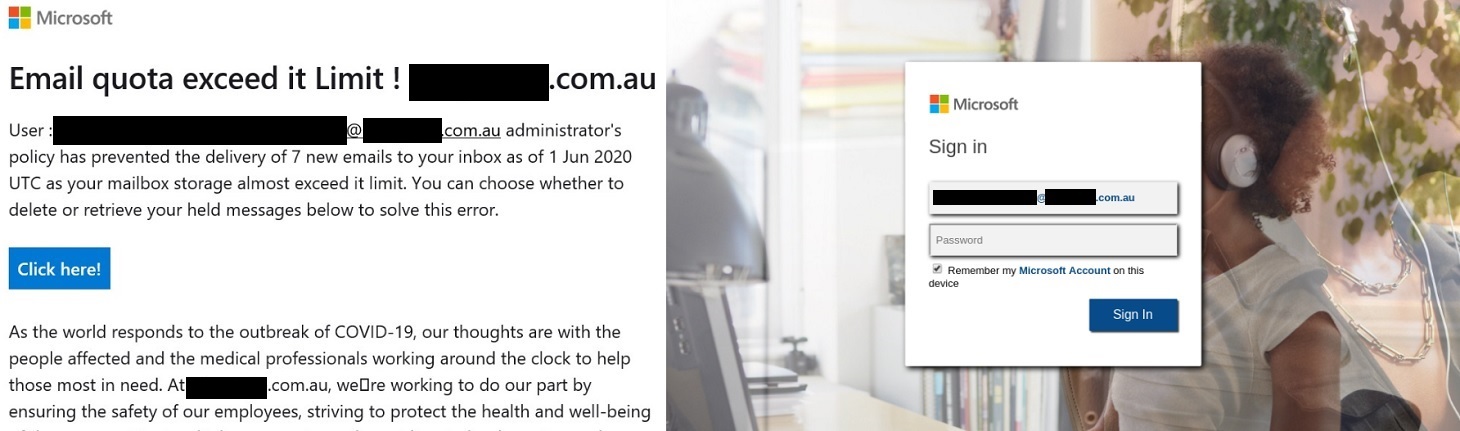

Тут опять пользователя пугают тем, что ему не доставили какие-то письма. На этот раз из-за переполнения хранилища. Ему дают выбор — удалить эти письма или скачать. Разумеется, большинство выберет второй вариант и кликнет по кнопке «Click here!».

Обратите внимание — в этом случае злоумышленники постарались, даже вставили в письмо абзац про социальную ответственность компании в свете эпидемии. Однако качество языка оставляет желать лучшего.

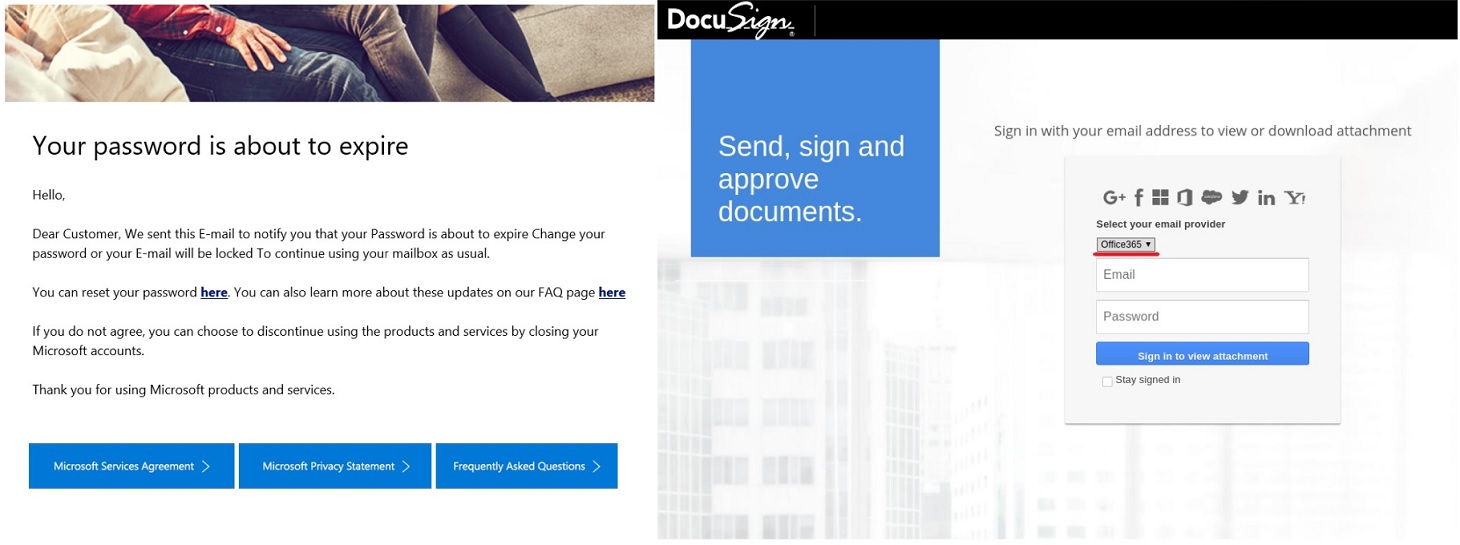

Уведомление о пароле, который скоро устареет

Смена пароля — достаточно распространенная процедура. Иногда политики безопасности требуют менять пароль регулярно, иногда операторы онлайн-сервисов требуют сделать это как можно скорее из-за возможной утечки. И действительно, для того чтобы задать новый пароль, логично запросить старый. Поэтому и фишинговые письма, имитирующие запросы на смену пароля, встречаются достаточно часто.

Если письмо тут выглядит достаточно убедительно (если не вчитываться), то страница ввода учетных данных не выдерживает никакой критики.

Как не попасться на крючок

Помните, что данные от аккаунта не только позволяют отправлять письма с адреса сотрудника, но и дают доступ к информации, которая уже накопилась в ящике. Поэтому все сотрудники должны с особым вниманием относиться к любой странице, на которой просят ввести пароль и логин от рабочей учетной записи. Отсюда два совета:

- Всегда проверяйте адрес страницы, на которой вас просят ввести учетные данные. Легитимные страницы логина обычно находятся в доменах microsoftonline.com, outlook.office.com, onmicrosoft.com, или в домене вашей компании.

- В масштабах компании используйте , которое отфильтрует фишинговые письма.

фишинг

фишинг