Исследователи кибербезопасности изучили механику работы шпионского ПО под названием «Хищник» (Predator), которое принадлежит зарегистрированной на Кипре компании Intellexa. В данном исследовании эксперты фокусировались не на том, как происходит заражение шпионским ПО, а на том, как вредоносная программа ведет себя после компрометации устройства.

Самой интересной находкой стали механизмы, с помощью которых трояну удается скрывать индикаторы использования камеры и микрофона в системе iOS и благодаря этому вести скрытое наблюдение за пользователем зараженного устройства. В нашем посте сегодня расскажем о том, что представляет собой шпионское ПО Predator, как устроена система индикаторов использования камеры и микрофона в iOS и каким образом зловреду удается их отключать.

Что за Хищник, как работает это шпионское ПО и при чем тут Чужой

Мы уже подробно разбирали наиболее известное коммерческое шпионское ПО в специальном материале — среди описанных нами зловредов был в том числе и герой этого поста, Predator. Поэтому за детальным рассказом о данном шпионе можно обратиться к предыдущему посту, а здесь мы лишь вкратце напомним основные моменты.

Изначально разработкой Predator занималась компания Cytrox из Северной Македонии. Впоследствии она была приобретена уже упомянутой нами компанией Intellexa, зарегистрированной на Кипре и принадлежащей бывшему сотруднику израильской разведки — такой вот шпионский интернационал.

Predator, строго говоря, является второй частью комплекса шпионского ПО, предназначенного для слежки за пользователями iOS и Android. Его первая часть называется «Чужой» (Alien) — она отвечает за взлом устройства и установку на него Predator. Эти зловреды, как несложно догадаться, названы в честь знаменитого фильма .

Атака с помощью ПО от Intellexa начинается с сообщения, содержащего вредоносную ссылку. При переходе по ней жертва попадает на сайт, который с помощью цепочки уязвимостей в браузере и операционной системе заражает устройство. Для притупления бдительности жертва затем перенаправляется на легитимный сайт.

Помимо Alien, Intellexa предлагает еще несколько опций «средства доставки» Predator на устройство жертвы. Это устанавливаемые на стороне провайдера связи системы Mars и Jupiter, которые позволяют заражать устройства с помощью атаки «человек посередине» (man-in-the-middle).

Шпионское ПО Predator для iOS обладает широким спектром инструментов для слежки за пользователем. В частности, оно может записывать и передавать данные с камеры и микрофона устройства. Разумеется, чтобы пользователь не заметил подозрительную активность, встроенные в систему индикаторы записи — зеленая и оранжевая точки в верхней части экрана — должны быть отключены. О том, что Predator умеет каким-то образом их скрывать, было известно давно, но как именно шпион это делает, стало понятно только благодаря свежему исследованию.

Как работает система индикаторов камеры и микрофона в iOS

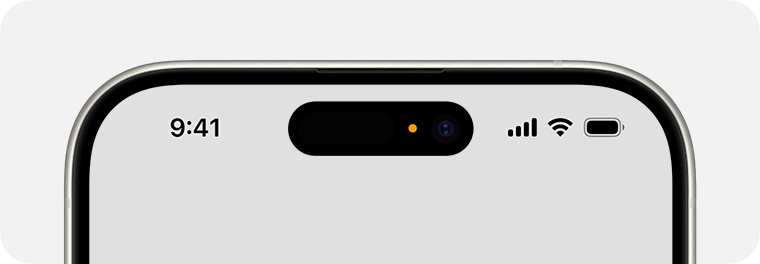

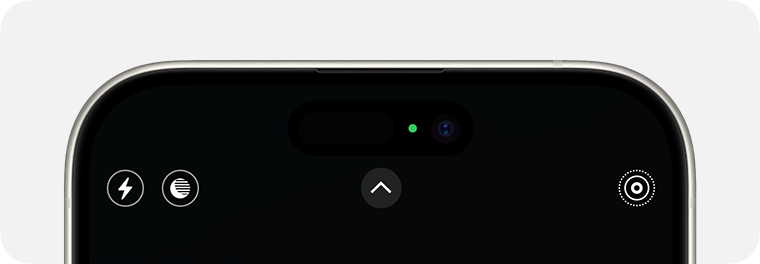

Чтобы понять, каким образом Predator отключает индикаторы использования камеры и микрофона, для начала необходимо разобраться, как устроена их работа в iOS. Мобильные устройства компании Apple, начиная с iOS 14, выпущенной в 2020 году, оповещают пользователя о том, что его микрофон или камера активированы, с помощью оранжевой и зеленой точек в верхней части экрана. Если одновременно работают и камера, и микрофон, отображается только зеленая точка.

В iOS 14 и новее при использовании микрофона в верхней части экрана появляется оранжевая точка. Источник

Индикаторы записи, как и другие элементы пользовательского интерфейса iOS, отображаются процессом SpringBoard, который отвечает за системный пользовательский интерфейс устройства. Когда какое-либо приложение начинает использовать камеру или микрофон, система фиксирует изменение состояния соответствующего модуля. Затем данные об активности этих модулей собираются внутренним системным компонентом, который передает эту информацию в SpringBoard для дальнейшей обработки. Получив информацию о том, что камера или микрофон используются, SpringBoard включает или выключает зеленый или оранжевый индикатор — в зависимости от полученных данных.

Если используется камера (или камера и микрофон одновременно), то включается зеленая точка. Источник

Со стороны приложения этот процесс выглядит следующим образом. Сначала приложение запрашивает у пользователя разрешение на доступ к камере или микрофону через механизм разрешений iOS. Когда программе требуется камера или микрофон, она обращается к системному прикладному программному интерфейсу (API) iOS. Если пользователь разрешил данному приложению использовать камеру или микрофон, iOS дает команду включить соответствующий модуль и автоматически обновляет индикатор состояния. При этом прямого доступа к индикаторам у сторонних приложений нет — они полностью контролируются iOS.

Как Predator вмешивается в работу индикаторов камеры и микрофона в iOS

Исследователи кибербезопасности изучили попавшую им в руки версию Predator и обнаружили следы сразу нескольких способов, с помощью которых создатели шпионского ПО пытались обойти встроенные механизмы iOS и отключить индикаторы записи.

В первом подходе, который, судя по всему, использовался на ранних этапах разработки, зловред вмешивался в работу системы индикаторов на этапе их отображения — уже после того как SpringBoard получал информацию об активности камеры или микрофона. Однако такой подход, очевидно, показался разработчикам шпиона слишком сложным и ненадежным. Поэтому в коде трояна данная функция осталась в качестве «мертвого груза» — она никогда не вызывается.

В итоге Predator использует более простой и эффективный способ, работающий на уровне механизма, через который система получает информацию о включении камеры или микрофона. Для этого Predator вмешивается в коммуникацию SpringBoard и компонента, который собирает данные об активности этих модулей.

Используя особенности языка Objective-C, на котором написано приложение SpringBoard, вредоносная программа полностью блокирует передачу сигналов о том, что камера или микрофон были активированы. В результате SpringBoard просто никогда не получает информацию об изменении состояния модулей — и не включает индикаторы записи.

Как снизить риск заражения шпионским ПО

Шпионское ПО уровня Predator является весьма дорогостоящим и чаще всего используется только для крайне серьезного промышленного или государственного шпионажа. Поэтому, с одной стороны, защититься от шпиона такого класса нелегко — а защититься полностью, скорее всего, попросту невозможно. Но, с другой стороны, по тем же самым причинам вероятность стать его жертвой невысока.

Если вы имеете основания полагать, что вы под угрозой атаки шпионского ПО класса Predator или Pegasus, то приведем несколько советов, как можно затруднить злоумышленникам задачу по заражению вашего устройства.

- Не переходите по подозрительным ссылкам от неизвестных вам отправителей.

- Регулярно обновляйте свою операционную систему, браузеры и мессенджеры.

- Периодически перезагружайте свое устройство — это поможет «сбросить хвост», так что атакующим придется заражать устройство заново.

- Установите надежное защитное решение на все устройства, которыми вы пользуетесь.

Больше советов о том, как защититься от шпионского ПО, читайте в посте эксперта по безопасности Костина Райю «Как уберечься от Pegasus, Chrysaor и других мобильных шпионов».

Как еще за вами могут шпионить через ваш смартфон? Читайте в наших постах:

iOS

iOS