Важным событием конца декабря стала конференция Chaos Communication Congress. Материалы с нее можно найти по ключевому слову 32c3, где 32 — порядковый номер мероприятия начиная с 1984 года. Интересных исследований на мероприятии в Гамбурге было немало. Например, эксперты Феликс Домке и Даниель Ланге подробно рассказали о технической стороне «дизельгейта», включая особенности работы современных управляющих систем автомобилей. А здесь можно посмотреть монументальную, 110-страничную презентацию об уязвимости железнодорожных систем и прийти к выводу, что IT в поездах применяется широко, много, везде по-разному и часто с использованием стандартного ПО (Windows XP) или типовых протоколов беспроводной связи (GSM), недостатки которых с точки зрения безопасности широко известны и активно эксплуатируются (к счастью, пока в других местах).

А вот новость (презентация и ссылка на исследовательскую работу внутри) о том, что уникальные особенности стиля программирования просачиваются даже в скомпилированный код. Хотя данная тема и является достаточно узкоспециализированной, я вижу в ней нечто большее: возможно, в ближайшем будущем картинка справа окончательно потеряет актуальность. Не потому, что все за всеми будут следить, а благодаря поведенческому анализу — пользователя можно будет идентифицировать по тому, как он взаимодействует с сайтом, приложением или чем-то еще, так же, как программиста — по тому, как тот пишет код. Вот, кстати, Apple буквально вчера приобрела стартап, специализирующийся на анализе человеческих эмоций. В общем, 2016 год начинается интересно. А мы продолжаем наблюдение. Предыдущие серии доступны здесь.

Наконец-то собрали нестандартный топ событий в сфере IT-безопасности 2015: https://t.co/DV1hgHcV6V pic.twitter.com/fAJyRUDyJK

— Kaspersky (@Kaspersky_ru) December 24, 2015

Вымогатель на JavaScript с партнерской программой, потенциальной многоплатформенностью, преферансом и поэтессами

Эта новость явно не относится к категории «мы все умрем»: ну появился новый вымогатель, ну немного нестандартная упаковка. Партнерская программа тоже не новость. Единственный интересный момент — использование JavaScript и среды NW.js, позволяющей выполнять код не на правах песочницы в браузере, а с правами системы. Побочной особенностью такого подхода является большой объем троянца — 22 Мб, так как в него включены браузер Chromium и другие вполне легитимные утилиты. Исследователи компании Emsisoft детально разобрались в коде, но ни разу не упомянули о векторах атаки. Впрочем, по принятой ныне практике разделения труда между тружениками киберкриминала «заражением» могут заниматься совершенно другие люди.

Такой нестандартный подход можно сравнить с загрузкой и установкой Microsoft Office для эксплуатации уязвимости в нем: в общем-то, не самый эффективный способ. Зато интересны особенности партнерской программы, организованной авторами троянца. За 25% от выручки (данные кошелька Bitcoin — единственное, что требуется при регистрации) решившим пойти по скользкой дорожке кибервымогательства предоставляют настроенный троянец, в котором можно самостоятельно задать даже сумму выкупа. Результаты работы отслеживаются в консоли (естественно, через Tor). Короче, такой интересный пример бизнеса c2c — от преступника к преступнику. Подробнее об этом (на примере Бразилии) — здесь.

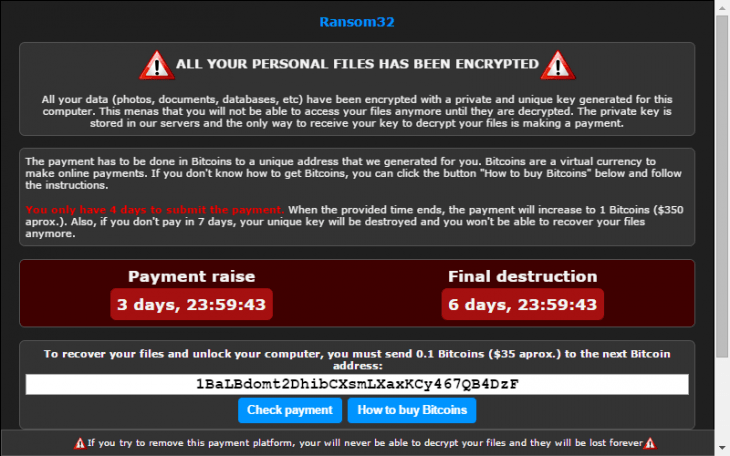

А вот что пользователь видит в результате. Дальше все обычно: требование выкупа, подъем ставок через определенное время, возможность расшифровать один файл на пробу, причем этот процесс автоматизирован. Как это обычно бывает, расшифровать файлы из-за уязвимостей в алгоритме не получится — каждый отдельный документ шифруется своим ключом. Поможет только конфискация управляющего сервера правоохранительными органами с последующим анализом содержимого, как это произошло в случае с CoinVault.

Zerodium платит до $100 тысяч за эксплойт Adobe Flash

Про компанию Zerodium мы уже писали — в прошлом году она объявила рекордную награду в $3 млн за эффективный эксплойт для iOS. Ключевое слово здесь — «эффективный», то есть позволяющий взломать устройство удаленно, без вовлечения владельца методами какой-либо социальной инженерии. В ноябре компания объявила, что победитель (один из ожидаемых трех) найден, но что конкретно было найдено — мы не узнаем из-за специфики этого брокера. Обнаруженные дыры компания использует для сомнительной со всех сторон перепродажи государственным структурам — для ведения соответствующего рода оперативной деятельности.

Желание Zerodium расстаться с приличной суммой вызвано изменениями в коде Adobe Flash. 21 декабря компания Adobe объявила о внедрении технологии Heap Isolation, а это, в свою очередь, сделало невозможными некоторые атаки типа use-after-free. Иными словами, Flash (если вы, конечно, его обновили) стал заметно безопаснее. Интересна подоплека этого нововведения — Adobe в своем блоге говорит о внедрении новой меры благодаря взаимодействию и обмену опытом с Microsoft и Google Project Zero (ранее эта группа представила рекомендации по улучшению защищенности Flash). Интересный и позитивный пример взаимодействия экспертов из разных компаний.

Adobe added isolated heap to Flash. This month we pay $100K (with sandbox) and $65K (without sandbox) per #exploit bypassing this mitigation

— Zerodium (@Zerodium) January 5, 2016

И, судя по всему, достаточно эффективный, чтобы «темная сторона» решила раскошелиться. Кстати, прошлым летом Adobe объявила о собственной программе Bug Bounty, которая, впрочем, не предусматривает денежных выплат. Да и типичные выплаты, которые вендоры обещают исследователям, почти никогда не добираются до шестизначных сумм, объявляемых Zerodium и подобными компаниями. Разница между ними заключается и в том, что процесс поиска и обнародования багов на стороне добра обычно открыт и прозрачен, а вот что, как и кому платит Zerodium — неизвестно. Реальные суммы вполне могут оказаться ниже. А значит, введение финансового интереса в процесс поиска багов ничего не меняет — исследователю по-прежнему нужно определиться с вопросами, так сказать, этически-уголовного плана.

Пока Adobe выпускает сотни патчей, покупатель эксплойтов Zerodium предлагает $100 тысяч за обход новой защиты Flash: https://t.co/mksQ3Rmw8r

— Kaspersky (@Kaspersky_ru) January 7, 2016

Отец (и мать) современной криптографии анонсировал полностью анонимную систему PrivaTegrity. Со встроенным бэкдором

Дэвид Чаум — известный в узких кругах теоретик в области шифрования данных, сетевой анонимности и электронных валют. Известный и уважаемый участник сообщества, он развивал тему защиты информации в Сети, когда самой Сети еще не было — одна из основных его работ по сохранению анонимности в почтовой переписке опубликована (PDF) в 1981 году. 6 января в журнале Wired появилась статья о новой разработке Чаума — системе PrivaTegrity. Система позволяет общаться в Сети полностью анонимно, эффективнее и безопаснее, чем в существующих сетях Tor и I2P. Технические детали не раскрывались (нет их и на сайте Чаума), но для бурных дебатов в сообществе это было и не нужно.

Особенностью системы является алгоритм, позволяющий лишить анонимности одного из участников. По мнению Чаума, отдавать возможность контроля над коммуникациями одной структуре или государству действительно небезопасно, а решить проблему может распределение ответственности между девятью «администраторами». Этот самый совет девяти может вывести потенциального злоумышленника на чистую воду, только в случае принятия единогласного решения (предполагается, видимо, что участники совета смогут договориться только в случае какого-то явного криминала). Как бы то ни было, это означает, что в суперзащищенной (предположим) системе по умолчанию имеется бэкдор. По этой спорной части проекта не замедлили оттоптаться наблюдатели. Например, так:

I'm heartbroken to see that Chaum is proposing key escrow for everyone on the planet: https://t.co/zWZ3bUQsJf What happened to David Chaum?

— Jacob Appelbaum (@ioerror) January 6, 2016

Или так:

https://twitter.com/csoghoian/status/684730921153609728

Инициатива Чаума, таким образом, — это попытка найти компромисс между желанием обычных пользователей оставаться анонимными и желанием правоохранительных органов (да и общества в целом) не давать преступникам, террористам и прочим деклассированным элементам неуязвимый канал коммуникаций. Мнение оппонентов: любая изначально заложенная уязвимость алгоритма будет рано или поздно эксплуатирована. Нельзя дать доступ одним и надеяться, что больше никто его не получит. Чаума и вовсе начали обвинять в политическом потакании госструктурам (смотрите цитату Кристофера Согояна выше): в то время как большинство криптографов пытаются доказать государству, что бэкдоры — это плохо, один из столпов-теоретиков дает государству сильный аргумент в их пользу.

На технические детали системы (если они вообще будут раскрыты когда-либо после такого «теплого приема») было бы интересно посмотреть. Пока что на сайте Чаума можно лицезреть прекрасную картину: некие 25 пожелавших остаться неизвестными экспертов концепцию якобы одобрили. В общем, с криптографией продолжает происходить интересная метаморфоза — оставаясь темой сугубо технической, она приобретает немалый политический вес. И в будущем защищенность наших данных, пожалуй, будут определять не технологии (с ними и без Чаума все нормально), а то, как государство, общество — короче, все заинтересованные лица между собой договорятся.

Что будет, если средства, которыми пользуются спецслужбы для взлома и шантажа, попадут в чужие руки: http://t.co/8qDXX7qmbD #ничегохорошего

— Kaspersky (@Kaspersky_ru) October 9, 2014

Что еще произошло:

Интересная уязвимость в защищенном смартфоне Blackphone — получить доступ к данным можно через модуль связи, который, как известно, в любом телефоне имеет высший приоритет, представляет собой государство в государстве и содержит черт знает что.

В штатах нашли уязвимость в системе домовой сигнализации Comcast. Сигнал от датчиков проникновения (2,4 ГГц) оказалось очень просто заглушить — глушилкой или (натурально!) шапочками из фольги, а система реагирует на такие действия медленно или никак. Цитата от представителя Comcast: «Наша система сигнализации использует те же передовые, соответствующие отраслевым стандартам технологии, что и у других провайдеров подобных решений». Ну да.

В Голландии не одобряют бэкдоры в системах шифрования. И не кто-нибудь, а министр юстиции!

Пока в США спецслужбы спорят с поборниками приватности, в Голландии правительство сказало твердое «да» шифрованию: https://t.co/P4MAK8idrm

— Kaspersky (@Kaspersky_ru) January 7, 2016

В XMPP-клиенте Cisco нашли баг, который можно использовать для MiTM-атаки. Причина: возможность вынудить клиента передавать данные открытым текстом, а не в рамках сессии, защищенной протоколом TLS.

Древности:

«Anthrax»

Резидентен, поражает .COM- и EXE-файлы, MBR винчестера. Файлы поражаются стандартно. MBR инфицируется при старте зараженного файла, продолжение вируса и MBR-сектор сохраняются, начиная с адреса 0/0/2 (трек/головка/сектор).

Память заражается при загрузке с инфицированного диска. Затем вирус поражает только файлы. Перехватывает int21h, содержит строки «Anthrax», » Damage, Inc».

Цитата по книге «Компьютерные вирусы в MS-DOS» Евгения Касперского. 1992 год. Страница 105.

Disclaimer: Данная колонка отражает лишь частное мнение ее автора. Оно может совпадать с позицией компании «Лаборатория Касперского», а может и не совпадать. Тут уж как повезет.

Flash

Flash

Советы

Советы