Прошедшая неделя ничем особенным не отметилась: новостей было много, но почти все, кроме очередной уязвимости в софте Lenovo, запросто можно было определить в категорию «Что еще произошло». И ведь происшествия были важные: в OpenSSL закрыты новые уязвимости (но не такие ужасные, как Heartbleed); в iOS и Mac OS X залатали критические дыры; в PayPal при помощи программы Bug Bounty нашли и закрыли найденный в прошлом году серьезный баг в Apache Commons Collections. Да такой, что он теоретически позволял обойти защиту и получить прямой доступ к серверам!

Прошедшая неделя ничем особенным не отметилась: новостей было много, но почти все, кроме очередной уязвимости в софте Lenovo, запросто можно было определить в категорию «Что еще произошло». И ведь происшествия были важные: в OpenSSL закрыты новые уязвимости (но не такие ужасные, как Heartbleed); в iOS и Mac OS X залатали критические дыры; в PayPal при помощи программы Bug Bounty нашли и закрыли найденный в прошлом году серьезный баг в Apache Commons Collections. Да такой, что он теоретически позволял обойти защиту и получить прямой доступ к серверам!

Все интересно, но как-то без огонька. Впрочем, это не первая моя попытка в рамках дайджеста поныть о том, что, мол, ландшафт угроз уже не тот. Ведь за последние полгода, за редкими исключениями, каждую неделю происходили взломы, обнаруживались уязвимости, причем очень и очень серьезные. Но вообще-то дайджест новостей в достаточно узкой сфере инфобезопасности и должен быть похож на скучную производственную многотиражку! Где ведется работа, выполняются планы, закрываются дыры, обновляется софт, появляются новые технологии защиты.

Гораздо чаще описание происшествий в IT Security смахивает на вестник апокалипсиса — весело, зрелищно, но совсем не круто. А на этой неделе — да, все было достаточно позитивно. Эпичных провалов не было, зато случилась пара анекдотичных историй — к ним и перейдем. Напоминаю: все выпуски — тут.

Краткие итоги недели в итоговом дайджесте про Linux, OpenSSH, Cisco, Yahoo Mail и Apple: https://t.co/rkGPMK9y1O pic.twitter.com/QgsyLbOh2q

— Kaspersky (@Kaspersky_ru) January 22, 2016

В фирменном софте Lenovo SHAREit обнаружен вшитый пароль. Угадайте какой

Новость. Security advisory Lenovo.

Lenovo SHAREit — это стандартная программа, которую можно найти на многих ноутбуках на Windows и смартфонах на Android, выпускаемых этой компанией. Если вы, конечно, после покупки ничего в системе не меняли. Создана она в общем-то с благой целью — дать возможность обмениваться файлами между ноутбуками или между лэптопом и смартфоном без каких-либо сложных манипуляций.

Если в смартфонах это можно реализовать и другими путями, то в Windows все сложнее (но Dropbox вам в любом случае поможет). Работает программа просто: создает временную точку доступа, к которой подключается второе устройство, и передает данные. Правда, простота эта кажущаяся: внутри (на Windows) для этого всего нужен и встроенный веб-сервер, и много чего еще.

Так вот, клиент для Windows создавал временную Wi-Fi-сеть с вшитым паролем, который пользователь не мог поменять. В общем-то это такая рутинная уязвимость, которая встречается много где — от копеечных веб-камер до промышленных маршрутизаторов, но есть нюанс: пароль в данном случае был 12345678. Самый тяжкий грех Lenovo (скорее всего, на самом деле не совсем Lenovo, а независимого разработчика-подрядчика) оказался в том, что компания приготовила вкуснейшую пищу для анекдотов. В списке самых неудачных паролей, которые в принципе можно придумать, такой пароль всегда на топовых местах.

Уверен на 100%, что система взаимодействия двух устройств и особенно такой пароль вообще не проходили security-аудит и ни один человек, имеющий хотя бы отдаленное отношение к безопасности, в работе не участвовал. На самом деле все несколько сложнее, чем описывают в Core Security, обнаружившей уязвимость (да что там уязвимость — провал!).

Вышак! В файлообменном приложении Lenovo был вшит пароль 12345678, который нельзя было изменить: https://t.co/jEPWLxeF8c

— Kaspersky (@Kaspersky_ru) January 27, 2016

В клиенте под Windows есть защищенный режим, где пароль для сети Wi-Fi можно выбирать самостоятельно. Но по умолчанию используется небезопасный пароль, потому что, полагаю, так будет удобнее пользователям. Вот от такого отношения вендорам точно надо избавляться — сделать удобно и безопасно всегда возможно, и это проблема разработчика, а не пользователей, которым, дескать, «трудно осваивать технологии».

А что в Android-версии? Там другая проблема — пароля вообще нет. То есть к временно создаваемой сети может подключиться кто угодно. Более того, в любом случае данные передаются по HTTP, то есть перехватить их (зная пароль или подключаясь к открытой сети) не составит никакого труда. Наконец, подключившийся к созданной Windows-версией программы точке доступа пользователь может просматривать список файлов на компьютере — с помощью запросов к тому самому встроенному веб-серверу. Все? Нет, не все. Windows-клиент еще можно атаковать, обрушив его.

На ноутбуке Lenovo, который пришел прямо с завода с "чистой" только что установленной Windows 7, нашли шпионское ПО: https://t.co/v0rjkJsHjz

— Kaspersky (@Kaspersky_ru) September 25, 2015

В общем-то все не так плохо. Устройства становятся уязвимыми только на относительно недолгий момент подъема точки доступа. Скачивать любые файлы с Windows-системы не получится. Но перехват передаваемых данных, к тому же достаточно легко организуемый, — это плохо. Пароль 12345678 — это очень плохо, причем система не стала бы безопаснее, если бы там было что-то другое. Это вопрос репутации. Я ведь уже говорил: чем дальше, тем важнее для компаний будет репутация в сфере безопасности.

Из защищенного комплекса для конференц-связи убрали вшитый бэкдор

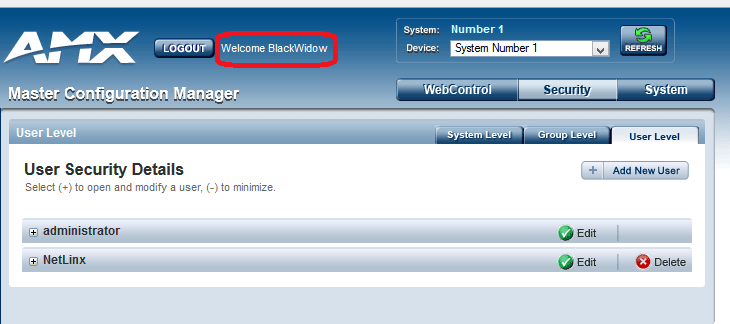

Хотите больше вшитых паролей? Их есть у меня. Компания AMX специализируется на разработке устройств для аудио- и видеоконференций с упором на безопасность — ее продукция используется в том числе у военных и в госструктурах США. Современная конференц-связь по сути специализированная компьютерная сеть, и уязвимость была обнаружена в устройстве AMX NX-1200, представляющем собой, если коротко, смесь сетевого концентратора с конвертером для различных аудио- и видеоустройств. В этом устройстве компания SEC Consult и нашла недокументированную учетную запись, позволяющую подключаться к нему удаленно.

Дальше опять начинается анекдот. Во-первых, скрытая учетная запись именовалась «Черная вдова».

Во-вторых, когда специалисты по безопасности проинформировали вендора, там «решили проблему», удалив «Вдову», но добавив другую учетную запись по имени «Бэтмен». Бэтмен! Ну, точнее, речь шла о некоем 1MB@tMan. То есть с одной стороны мы имеем сетевую инфраструктуру, которая установлена в Белом доме, на авиабазах и у американских морпехов, а с другой — аккаунты «Бэтмена» и «Вдовы».

Не ОК. Впрочем, по итогам обе скрытые учетные записи были удалены в очередном обновлении прошивки.

Amazon бесплатно раздает клиентам сертификаты для HTTPS

Для разнообразия — новость без анекдотов. Год назад компания Amazon решила стать удостоверяющим центром, что позволило ей выпускать собственные сертификаты SSL/TLS. На этой неделе было объявлено, что пользователи облачных сервисов Amazon смогут получить сертификаты бесплатно, для подключения посетителей по HTTPS.

Похожая инициатива Let’s Encrypt, также недавно запустившая выдачу бесплатных сертификатов, раздает их «бесплатно, всем, даром, и пусть никто не уйдет обиженным», хотя и с ограничениями. Процесс получения сертификата там действительно прост и максимально автоматизирован, что, правда, привело и к появлению вредоносных сайтов с поддержкой HTTPS. Хорошую идею это, впрочем, никак не портит.

Обнаружен сервер с вредоносной рекламой, использующий бесплатный SSL-сертификат, выданный Let’s Encrypt: https://t.co/fH0ZZm0FTf

— Kaspersky (@Kaspersky_ru) January 12, 2016

У Amazon сертификаты доступны хоть и даром, но не всем. Пока что их будут раздавать клиентам, использующим сервисы Elastic Load Balancing и Amazon CloudFront, но не EC2. То есть ставка на небольших заказчиков не делается и филантропией тут не пахнет. В любом случае хорошо, что сертификаты SSL/TLS, которые у коммерческих провайдеров стоят совсем недешево, становятся приятным бонусом и конкурентным преимуществом. Это значит, что доля зашифрованного трафика будет расти.

Что еще произошло:

На Samsung подали в суд, требуя заставить компанию обновлять Android чаще, не бросать без поддержки старые устройства и так далее. Интересно, но я не уверен, что техническую проблему в принципе можно решить в суде.

Samsung обновила своё приложение Print Service Plugin добавив поддержку Android 6.0. Казалось бы в чем ирония? pic.twitter.com/Jgy2sB1GNp

— GSX_P (@Weinfuture) January 19, 2016

Обнаруженная на прошлой неделе уязвимость в ядре Linux запатчена в Android.  Google утверждает, что подверженных ей устройств не так много благодаря политикам SELinux. Perception Point, обнаружившая уязвимость, не согласна и обещает в ближайшее время организовать срыв покровов. Ждем!

Google утверждает, что подверженных ей устройств не так много благодаря политикам SELinux. Perception Point, обнаружившая уязвимость, не согласна и обещает в ближайшее время организовать срыв покровов. Ждем!

Древности:

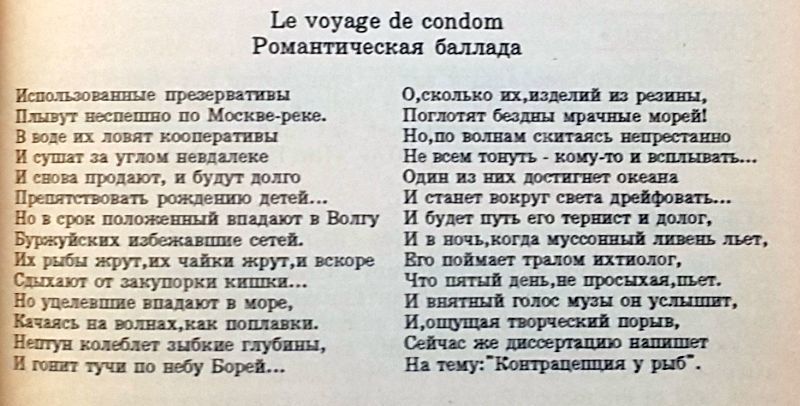

«Condom-1581»

Резидентный неопасный вирус. Стандартно записывается в запускаемые .COM-файлы (кроме COMMAND.COM). Перехватывает int 8 и int 21h. Содержит текст: «command». В зависимости от значения системного таймера вирус проявляет поэтические способности и выводит на экран следующее произведение:

Цитата по книге «Компьютерные вирусы в MS-DOS» Евгения Касперского. 1992 год. Страница 63.

Disclaimer: Данная колонка отражает лишь частное мнение ее автора. Оно может совпадать с позицией компании «Лаборатория Касперского», а может и не совпадать. Тут уж как повезет.

12345678

12345678

Советы

Советы