Лето, спорт, велосипед — эти три слова звучат как призыв хорошо выглядеть, вести здоровый образ жизни, наслаждаться скоростью и веселым общением с друзьями-велосипедистами. Но для клиентов московских сетей велопроката приятный вечер с друзьями в парке мог окончиться проблемами с банковской картой. К счастью, специалисты «Касперского» вовремя нашли уязвимость в интерфейсе платежных терминалов и предупредили владельцев сети о возможной опасности.

Во многих платежных терминалах (и, в частности, в терминалах московской системы велопроката) используется операционная система Windows. Отличие от тех версий этой ОС, которые мы используем на наших компьютерах и ноутбуках, заключается в том, что поверх системы запущено полноэкранное приложение, закрывающее доступ к стандартному интерфейсу.

Если злоумышленник хочет использовать платежный терминал в своих целях, самое очевидное, что он может сделать, — найти способ, как вывести на экран виртуальную клавиатуру и выйти в Интернет. И этот способ нередко, увы, есть.

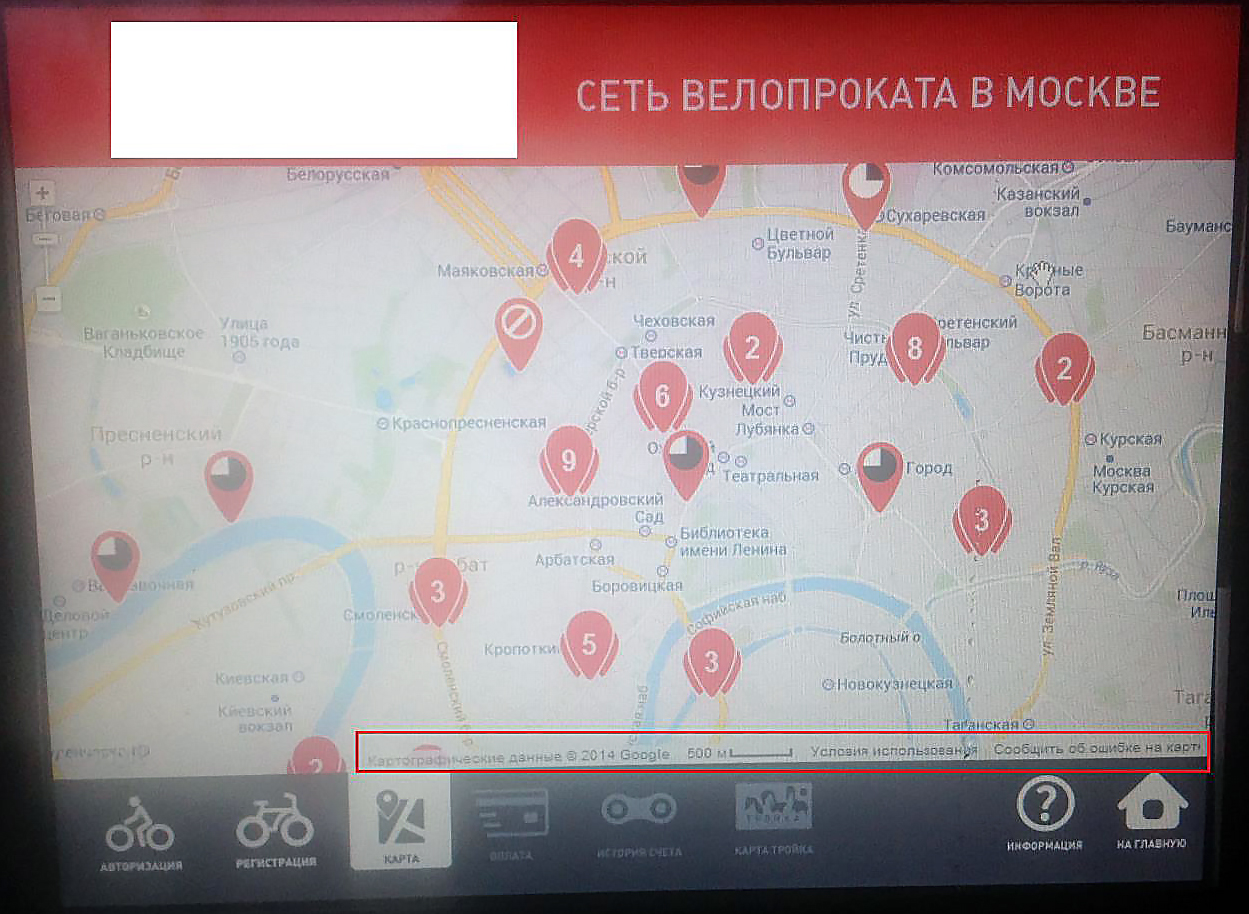

В нашем случае через терминал можно было не только оплатить услуги велопроката, но и посмотреть на «Google Картах», где расположены ближайшие кафе или туалет. К сожалению, стандартный виджет Google включает в себя строку статус-бара. Здесь среди прочей информации (текущий масштаб, копирайты и т.п.) можно найти ссылки «Сообщить об ошибке», «Конфиденциальность» и «Условия использования», открывающие окно Internet Explorer. Проделав еще несколько нехитрых манипуляций, исследователи получили доступ ко всем инструментам, необходимым для взлома терминала.

Если бы на месте исследователей из «Лаборатории Касперского» были преступники, то они могли бы как минимум собрать базу с проверенными телефонами и e-mail-адресами клиентов парковки (самое безобидное использование такой базы — продать ее для рассылки почтового и SMS-спама). Преступники также могли установить свое ПО для сбора данных, введенных новыми пользователями.

7 раз проверь, 1 раз отрежь: как не надо делать терминалы платной велопарковки: https://t.co/jG0kesfiCq pic.twitter.com/otmu0XgiIq

— Евгений Касперский (@e_kaspersky_ru) November 14, 2014

Если бы злоумышленники нуждались в быстром притоке денежных средств, то они могли бы модифицировать платежное приложение, добавив в него дополнительные поля ввода. В частности, запросить полные реквизиты платежных карт клиентов: номер карты, срок действия и CVV2/CVC2-номер. Многие пользователи не знают, что номер CVV2/CVC2 не требуется для осуществления платежа через терминал, и с большой долей вероятности неосведомленный клиент введет все эти данные вместе с именем, номером телефона и адресом электронной почты. Поскольку терминалы проката расположены на улице и работают круглосуточно, преступникам было бы несложно провернуть эту операцию без лишних свидетелей.

Не все велопрокаты одинаково полезны #москва #дептранс #безопасность #moscow #deptrans #security

Tweet

Надо заметить, что такие манипуляции не редкость. Взломом банкоматов и торговых терминалов, в том числе и на промышленном уровне, занимаются и у нас, и за рубежом. Впрочем, зачастую именно небрежность пользователей позволяет злоумышленникам похитить деньги и данные. Чтобы защитить себя, не следует пренебрегать простыми правилами при проведении финансовых операций с помощью терминалов:

- Не стоит вводить полные реквизиты своих платежных карт, особенно CVV2/CVC2-номер.

- По возможности лучше оплачивать услуги наличными.

- Обнаружив подозрительные изменения в интерфейсе, стоит написать в службу поддержки сервиса.

безопасность

безопасность

Советы

Советы