В фильме любого жанра, будь то ужасы, боевик или триллер, есть комедийный для любого IT-специалиста момент. Это демонстрация какого-нибудь взлома, работы вируса и прочих компьютерных дел. Киношники поумнее показывают эту часть предельно лаконично, желательно без демонстрации экрана, для того, чтобы не отвлекать зрителя несущественными подробностями. Реальность такова, что взломы — дело длительное и совсем не зрелищное. Тем больше наше уважение к тем, кто снял фильм с сюжетом, целиком основанным на взломах, компьютерах и сетях, да так, что он отлично смотрится и не вызывает слишком уж много насмешек у профессионалов.

Хакеры (Hackers) [1995]

Создатели фильма поступили очень умно, не показывая экраны компьютеров во время хакерской работы. Судя по вполне правдоподобным диалогам о Unix, паролях и прочих хакерских материях, которые ведут герои, сценаристы и режиссер провели вполне серьезное исследование перед съемками, но в конце концов решили, что показывать настоящие взломы будет просто скучно. Поэтому, проделывая уголовно наказуемые трюки с различными компьютерами, хакеры отчаянно стучат по клавиатуре, но сопровождается это лишь абстрактными видеоэффектами.

Крепкий Орешек 4 (Live Free or Die Hard) [2007]

Популярный боевик с Брюсом Уиллисом содержит много смешных диалогов по поводу взлома и к тому же слишком сильно эксплуатирует хакеров в сюжете. Хотя многие из показанных трюков, вроде доступа к камере видеонаблюдения или даже управление светофорами, в принципе возможны, крайне проблематично осуществить их все, тем более за короткое время. И уж совсем сомнительной выглядит организация взрывов при помощи взломов. Хотя первые примеры нарушения работы реальных заводов вирусами уже существуют, дело это ненадежное, а угадать время взрыва практически невозможно.

Популярный боевик с Брюсом Уиллисом содержит много смешных диалогов по поводу взлома и к тому же слишком сильно эксплуатирует хакеров в сюжете. Хотя многие из показанных трюков, вроде доступа к камере видеонаблюдения или даже управление светофорами, в принципе возможны, крайне проблематично осуществить их все, тем более за короткое время. И уж совсем сомнительной выглядит организация взрывов при помощи взломов. Хотя первые примеры нарушения работы реальных заводов вирусами уже существуют, дело это ненадежное, а угадать время взрыва практически невозможно.

Несмотря на это, критическую инфраструктуру надо защищать от компьютерного взлома, и за привлечение внимания к этой проблеме спасибо Брюсу Уиллису.

007: Координаты «Скайфолл» (Skyfall) [2012]

С технической точки зрения фильм запомнится нам еще одним немотивированным взрывом по Интернету и в целом правильной идеей о том, что война за информацию перемещается со служебных лестниц, где крадутся шпионы, в компьютерные сети. Среди других забавных сцен любителям IT запомнится яркий и блестящий «эпицентр хакерства» на заброшенном острове. Правда, во всех отношениях невыгодно ставить дата-центр на уединенном острове в Азии, поскольку на нем трудно организовать скоростной Интернет, а проследить за потоком информации на остров несколько проще. В реальности хакеры спокойно арендуют мощности в крупных мегаполисах. Зачастую, кстати, как раз в Азии. Физическая изоляция не является основным элементом защиты — эту роль выполняет надежное шифрование.

Военные игры (Wargames) [1983]

Очень старый фильм, но все еще любимый гиками. По сюжету молодые хакеры проникают в некий военный компьютер и обнаруживают, что на нем установлены игровые программы-симуляторы. Играя с ними, парни и не подозревают, что на самом деле это не симуляторы и они в любой момент могут начать Третью мировую войну. В фильме изображены многие настоящие хакерские трюки того времени, например wardialing. Но вот в главном «Военные игры» неправдивы.

Вообще, Интернет первоначально создавался как военная разработка, поэтому низкий уровень его защиты объяснить легко — предполагалось, что любой, подошедший к компьютерному терминалу, трижды проверен другими способами. Сегодня это не так. К счастью, за то время, что развивалась Сеть, не дремали и военные — все серьезные системы наглухо изолированы от Интернета.

Тихушники (Sneakers) [1992]

Сценарий этого фильма придуман теми же авторами, что у «Военных игр». На сей раз сюжет вертится вокруг некоего «черного ящика», который способен взламывать любые шифры. За ним охотятся спецслужбы нескольких стран, включая АНБ. К счастью, в реальности такую штуку соорудить невозможно (иначе АНБ не гонялось бы с таким азартом за криптографическими сервисами переписки), а вот показанные трюки в области социальной инженерии работают великолепно — и в 1992, и в 2013 годах.

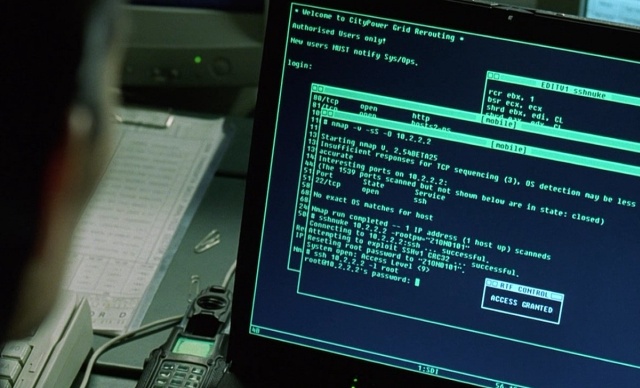

Ультиматум Борна (Bourne Ultimatum) [2007]

Редкий случай: в шпионском фильме слушают специалиста по компьютерной безопасности! Кража секретных документов в XXI веке, разумеется, связана с компьютерными взломами, и на экране нам показывают настоящие приложения, которыми пользуются как хакеры, так и обычные системные администраторы: SSH, bash и любимый Голливудом сканер портов NMAP.

Матрица: Перезагрузка (The Matrix Reloaded) [2003]

Трилогия о Матрице породила даже философское течение, но компьютерному андеграунду фильм нравится в основном за свою эстетику — взломы в Матрице происходят, не побоюсь этого слова, волшебным образом. Вообще идея «побега из песочницы», к которой сводится проблема выхода из Матрицы, существует в действительности, и ее регулярно решают вредоносные приложения, в частности эксплойты для Adobe Reader. Но создатели фильма вряд ли об этом знают — спасибо, что разок показали нам настоящую утилиту NMAP.

Версия 1.0 (Paranoia 1.0) [2004]

Весьма затейливый сюжет этого фильма включает искусственный интеллект, нанороботов, корпоративные заговоры и, конечно, компьютерные взломы. Фильм снят не в Голливуде, поэтому авторы презрели американские традиции и вместо NMAP показали в кадре исходный код онлайнового сканера на вирусы Viralator.

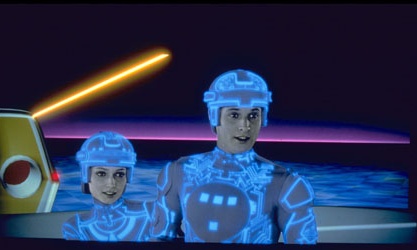

Трон (Tron) [1982]

За два десятка лет до «Матрицы» и «Тринадцатого этажа» живые люди и компьютерные программы сошлись на равных в культовом фильме «Трон». Создатели фильма представляли себе компьютер как игровой автомат, поэтому, хотя по сюжету речь идет о настоящем взломе, выглядит он то как Pong (игрушка, первоначально вдохновившая сценаристов), то как Space Invaders. Несмотря на вопиющую наивность, а может, и благодаря ей фильм стал классикой кинофантастики и любим многими хакерами.

Девушка с татуировкой дракона [2009]

Многие эстеты предпочитают шведскую экранизацию романа Стига Ларссона, поскольку ее атмосфера и герои выглядят более правдоподобно. Это касается и сцен компьютерного взлома, в которых главная героиня пользуется все тем же NMAP для сканирования компьютеров людей, которые ее интересуют. В каком-то смысле эта ветвь сюжета «Девушки» наиболее реалистична, поскольку взломать компьютер человека — один из наиболее эффективных на сегодня путей узнать обо всех его делах и тайнах. К тому же это обычно проще, чем устанавливать за ним слежку или проникать в квартиру. Есть, правда, путь еще проще и эффективнее — украсть смартфон, он обычно полон личных тайн. Защита от обеих угроз есть и носит одно имя — Kaspersky Internet Security для всех устройств. Но киногерои обычно этого не знают.

кино

кино

Советы

Советы