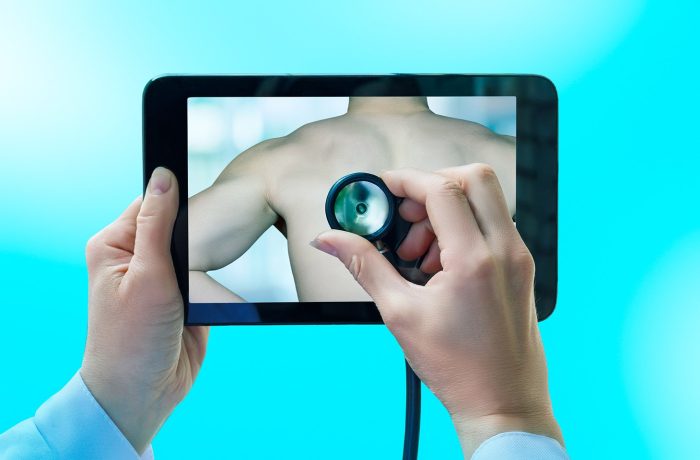

Безопасна ли телемедицина

Сервисы и приложения для телемедицины становятся все популярнее, расширяя доступность медицинских услуг. Но насколько безопасна телемедицина и какие риски она несет?

218 постов

Сервисы и приложения для телемедицины становятся все популярнее, расширяя доступность медицинских услуг. Но насколько безопасна телемедицина и какие риски она несет?

Разбираемся, почему приложения для ментального здоровья стали источником проблем для своих владельцев и как минимизировать риски утечки медицинских данных.

Устали от галлюцинаций в ИИ-обзорах и не понимаете, откуда и зачем на вашем компьютере появился Copilot? Вот инструкция по отключению навязанных ИИ-фич в популярных сервисах.

Учимся распознавать дипфейки на фото, видео, в голосовых сообщениях и видеозвонках в реальном времени.

Детские ИИ-игрушки могут обсуждать с ребенком наркотики и секс. Разбираем результаты исследования, которое показывает, как именно «слишком умные» игрушки выходят за границы допустимого.

Генеративный ИИ вывел техники секс-шантажа на новый уровень — теперь его жертвой может стать любой пользователь соцсетей. Как уберечь себя и близких?

Караоке-комнаты и гинекологическая клиника — это лишь некоторые из десятков тысяч мест, где обнаружились взломанные IP-камеры в Южной Корее. Рассказываем, как не стать героем чужого эротического кино.

Исследователи обнаружили, что 50% данных со спутников передается в незашифрованном виде. Среди них — ваши разговоры и переписки по сотовому, банковские, военные, государственные и иные данные. Как так вышло и что с этим делать?

В каких соцсетях ваши посты читают в основном друзья, а в каких на них учат ИИ и таргетируют рекламу? Изучаем рейтинг приватности популярных соцсетей 2025 года.

Какие мессенджеры меньше сливают ваши данные и дают вам больше возможностей по контролю приватности? Изучаем свежий рейтинг популярных приложений для общения.

Рассказываем, какие данные собирает DeepSeek, с кем он ими делится, как настроить чат-бота для максимальной конфиденциальности и как установить его локальную версию.

Подробный гид по настройке приватности и безопасности в ChatGPT: сбор и использование данных, память, временные чаты, коннекторы и защита аккаунта.

Пошагово удаляем информацию о себе в интернете. Ну или хотя бы пытаемся.

Теперь приложение Kaspersky для Android умеет находить вредоносные ссылки в уведомлениях от любых приложений.

История о том, как уязвимости в приложениях производителя интимных игрушек Lovense раскрывали личность пользователей и позволяли захватывать их аккаунты, а компания годами игнорировала проблему.

Интернет помнит все, и то, что наши дети делают в Сети, может аукнуться им неприятностями как сразу, так и спустя продолжительное время. Рассказываем, как уменьшить цифровой след школьников без запретов и скандалов.

Рассказываем, как перехватывают куки, причем тут Session ID и как уберечь свои печеньки от перехода на темную сторону.

Рассказываем, что будет, если вы снимете чужие деньги со своей банковской карты или оплатите покупку за другого человека.

Тысячи компаний существуют с единственной целью — собирать и перепродавать информацию о каждом из нас. Как они это делают, как ограничить сбор данных и как удалить уже собранное?

Рассказываем, что каждый ответственный родитель должен сделать, если его ребенок хочет стать блогером.

Рассказываем, как путешественники планируют отпуск с помощью ИИ и что может пойти не так.