Ежегодно в даркнет утекают сотни миллионов паролей реальных пользователей. Мы изучили 231 миллион уникальных паролей, собранных в утечках 2023–2026 годов в даркнете, и пришли к неутешительным выводам: большинство из них крайне ненадежны. Для взлома 60% паролей хакеру понадобится всего час времени и несколько долларов в кармане. Кроме того, взлом паролей ускоряется из года в год: в нашем аналогичном исследовании 2024 года процент паролей, нестойких ко взлому, был ниже.

Сегодня рассказываем, насколько надежен среднестатистический пароль (спойлер: не очень) и как можно защитить свои данные и аккаунты более безопасными методами. А заодно показываем, какие паттерны чаще всего встречаются в настоящих паролях пользователей.

Как взламывают пароли

В предыдущем исследовании мы подробно рассказывали о методах хранения и взлома паролей, здесь же вкратце напомним самое главное.

В наши дни пароли почти никогда не хранятся в открытом виде: так, если вы создали аккаунт с паролем «Password123!», сервер не будет хранить его как есть. Созданный пароль хешируется с помощью специальных алгоритмов, превращаясь в строку букв и цифр фиксированной длины — хеш, который и хранится на сервере. Вот так, например, выглядит хеш для пароля «Password123!», созданный с помощью алгоритма MD5:

2c103f2c4ed1e59c0b4e2e01821770fa.

Каждый раз, когда пользователь вводит пароль, он преобразуется в хеш, который сравнивается с хранящимся на сервере: если хеши совпали, значит, введен верный пароль. Если злоумышленник получит этот хеш, ему потребуется его дешифровать, чтобы восстановить из него оригинальный пароль — это и есть пресловутый «взлом пароля». Обычно это происходит с использованием собственных или арендованных графических процессоров, и для взлома может применяться несколько методов.

- Полный перебор (метод «грубой силы» или brute force). Компьютер перебирает все возможные комбинации символов, рассчитывая для них хеши. Таким методом легче всего взломать пароли небольшой длины или состоящие из однотипного набора символов (например, только из цифр).

- Радужные таблицы. Это настоящий ночной кошмар для обладателей простых паролей, что-то вроде «телефонного справочника» по паролям, чьи хеши уже взломали полным перебором или умным алгоритмом, — достаточно найти совпадающий хеш и посмотреть, какой пароль ему соответствует.

- Умный взлом. Эти алгоритмы обучаются на базах утекших паролей, знают частотность использования различных комбинаций символов и ведут перебор от самых вероятных к наименее популярным комбинациям. Они учитывают словарные слова, подмену символов (например, a → @, s → $), знают распространенные схемы построения паролей вроде «словарное слово + число + спецсимвол» и проводят проверку хешей по радужным таблицам. Комбинация этих методов значительно ускоряет взлом.

Помимо этого, злоумышленники могут перехватить пароли и в открытом виде. Методов, которыми это можно сделать, множество — от фишинга, когда жертву заманивают на поддельную веб-страницу и та сама вводит свой пароль, до клавиатурных шпионов, перехватывающих нажатия клавиш, стилеров и троянов, ворующих документы, куки-файлы, данные из буфера обмена и так далее. К сожалению, многие пользователи хранят свои пароли в открытом виде в заметках, сообщениях в мессенджерах, в документах, а также в браузерах, сохраненные пароли из которых злоумышленники вытаскивают за считаные секунды.

Каждый год мы фиксируем около 100 миллионов утечек паролей в открытом виде. Мы используем эти базы, чтобы предупреждать пользователей Kaspersky Password Manager, если их данные попали в утечку. Сразу ответим на самый частый вопрос, который нам задают по этому поводу: нет, мы не знаем паролей наших пользователей. А о том, как мы сравниваем ваши пароли с утекшими, не зная их, и почему ни ваши пароли, сохраненные в Kaspersky Password Manager, ни даже их хеши никогда не покидают вашего устройства, мы подробно рассказали простым языком в обзорах нашей технологии анализа утечек и внутреннего устройства нашего менеджера паролей. Почитайте — вы будете удивлены изяществом решения.

60% паролей взламываются меньше чем за час

Мы расширили базу предыдущего исследования еще на 38 миллионов реальных паролей, которые злоумышленники выложили в открытом виде на форумах в даркнете, и сравнили результаты. Тестирование велось с использованием одного графического процессора RTX 5090 для паролей, хешированных алгоритмом MD5. Данные для анализа были получены из нашего сервиса «Мониторинг цифровых угроз и данных киберразведки» (Digital Footprint Intelligence). Алгоритм, который мы использовали для оценки стойкости паролей, вы можете изучить в статье на Securelist.

Увы, пароли все так же остаются слабыми, а вот взламывать их с каждым годом становится все проще и быстрее. Сейчас менее чем за час можно подобрать 60% паролей — два года назад этот показатель составлял 59%. Но по-настоящему пугает другое: почти половина всех паролей (48%) «ломается» меньше чем за минуту!

| Время взлома | Процент паролей, которые можно было взломать за это время в 2024 году | Процент паролей, которые можно взломать за это время сейчас |

| Меньше минуты | 45% | 48% |

| Меньше часа | 59% (+14%) | 60% (+12%) |

| Меньше дня | 67% (+8%) | 68% (+8%) |

| Меньше месяца | 73% (+6%) | 74% (+6%) |

| Меньше года | 77% (+4%) | 77% (+3%) |

| Больше года | 23% | 23% |

Скорость взлома паролей два года назад и сейчас

Такому ускорению злоумышленники обязаны графическим процессорам, которые становятся мощнее с каждым годом. Если в 2024-м видеокарта RTX 4090 позволяла перебирать MD5-хеши со скоростью до 164 гигахешей (миллиардов хешей) в секунду, то с новой RTX 5090 скорость увеличилась на 34% — до 220 гигахешей в секунду.

И хотя подобная видеокарта стоит сейчас в розницу несколько тысяч долларов, такая высокая цена вовсе не преграда: существует множество дешевых облачных сервисов для аренды вычислительных мощностей видеокарт. В зависимости от конфигурации и модели видеокарты, цена аренды составит от нескольких десятков центов до нескольких долларов в час. А часа, как мы видим, злоумышленникам достаточно, чтобы взломать три из пяти паролей в утечке. И в зависимости от масштаба задачи всегда можно арендовать не одну видеокарту, а десять или даже сто…

Стоит отметить, что подбор всех паролей в датасете занимает ненамного больше времени, нежели подбор одного пароля. Ведь на каждой итерации, рассчитав хеш для очередной комбинации символов, злоумышленник проверяет, есть ли такой же хеш в наборе данных — и чем больше датасет, тем проще найти соответствие. Если да, то соответствующий ему пароль помечается как «взломанный», после чего алгоритм продолжает подбирать другие пароли.

Какие пароли уязвимы ко взлому

Стойкость любого пароля зависит от его длины, разнообразности и случайности использованных символов. Наименее стойкими оказываются пароли, придуманные людьми, — мы, увы, весьма предсказуемы: используем словарные слова, комбинации символов, которые давно знают умные алгоритмы, избегаем длинных случайных серий, и даже в наших «рандомных» нажатиях по клавиатуре можно найти закономерности. Интересно, что пароли, которые поручили создать нейросетям, несут на себе «отпечатки» человеческого подхода — мы рассказали об этом в отдельном посте о том, как создать стойкий, но запоминающийся пароль.

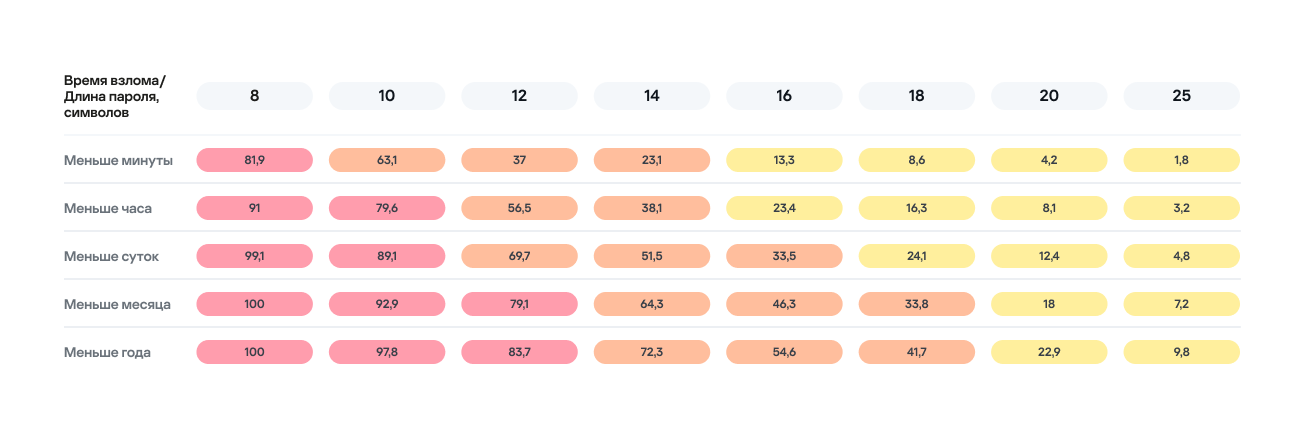

В первую очередь на время взлома влияет длина пароля — как вы видите из таблицы ниже, для взлома практически любого пароля из восьми символов понадобится меньше суток.

Но не менее важна и предсказуемость вашего пароля. Вы думаете, что улучшите стойкость пароля, добавив к запоминающемуся слову число или спецсимвол? Да, но очень незначительно. Паттерны, на основе которых люди создают пароли, легко предсказуемы и порой весьма забавны.

Что мы узнали о парольных паттернах

Анализ двухсот с лишним миллионов паролей позволил выявить характерные закономерности, благодаря которым умные алгоритмы с легкостью взламывают пользовательские пароли.

Загадай число

Больше половины паролей (53%) заканчиваются одной или несколькими цифрами, а начинается с цифры почти каждый шестой пароль (17%). Каждый восьмой пароль (12%) содержит последовательности, очень сильно напоминающие года, — с 1950 по 2030 год, а каждый десятый (10%) — с 1990 по 2026 год. Происходит это, скорее всего, потому, что люди добавляют в пароль либо год рождения, либо год, когда они придумали этот пароль или завели аккаунт. Кстати, по распределению дат можно предположить, что наиболее активные пользователи Интернета родились между 2000 и 2012 годами.

Однако среди всех числовых комбинаций наиболее популярной оказалась… правильно, «1234». Вообще же паттерны вида «нажал на клавиатуре кнопки подряд» («qwerty», «ytrewq» и так далее) встречаются в 3% паролей.

Собака — друг человека

Большинство парольных политик последних лет требуют добавить в пароль хотя бы один спецсимвол. И абсолютным победителем в этой категории стал символ @ — он встречается в каждом десятом пароле. На втором месте — точка (.), на третьем — восклицательный знак (!).

Миром правит любовь… и Skibidy toilet

Слова с эмоциональной окраской часто становятся основой для пароля, и, несмотря ни на что, позитивных среди них больше. Среди регулярно встречающихся — «love», «angel», «team», «mate», «life», «star». Впрочем, негатив тоже встречается — и преимущественно это распространенные англоязычные ругательства.

Интересно, что вирусные мемы находят свое отражение и в паролях — так, с 2023 по 2026 год употребление в паролях слова Skibidy выросло в 36 раз! Ну и toilet тоже подтянулся, хотя и в меньшей степени.

Пароли не меняют годами

Больше половины паролей (54%), которые мы зафиксировали в новых утечках, уже всплывали раньше. Частично это можно объяснить тем, что одни и те же данные «кочуют» из одного датасета в другой. Но есть и куда более неприятная причина: многие пользователи просто-напросто годами не меняют свои пароли.

Если проанализировать даты в паролях, станет видно, что популярностью по-прежнему пользуются комбинации 2020–2024. Получается, люди добавляют в пароль актуальный на момент его создания год — и затем забывают о нем на несколько лет. Таким образом можно даже вычислить среднюю продолжительность жизни пароля: около 3–5 лет.

Это плохая тенденция: во-первых, умные алгоритмы за такой период смогут взломать и куда более сложные пароли. Во-вторых, чем дольше ваш пароль «настаивается», тем больше вероятность, что он утечет — из-за взлома, заражения вредоносом или фишинговой атаки.

Ситуация становится еще хуже, когда один и тот же пароль используется сразу для нескольких аккаунтов. В этом случае злоумышленникам даже не нужно ничего взламывать: достаточно найти ваш пароль в одной-единственной утечке и ввести его на других сайтах.

Как защитить свои пароли и аккаунты

Если во время чтения нашего поста вы с ужасом обнаружили, что ваши пароли оказались в числе легко «ломающихся» — не паникуйте, мы подготовили для вас список простых, но важных рекомендаций.

Используйте менеджер паролей

Наименее стойкими оказываются пароли, придуманные «из головы», а придумать и запомнить сотни последовательностей из 16-20 случайных символов — ведь для каждого сайта нужен уникальный длинный пароль — не под силу, пожалуй что, никому.

Именно поэтому генерацию и хранение паролей стоит доверить нашему менеджеру паролей. Он не только создаст и сохранит в зашифрованном виде сложные рандомизированные пароли, но и синхронизирует их между всеми вашими устройствами. Для расшифровки его хранилища вам остается лишь запомнить один-единственный главный пароль, который не знает никто, кроме вас — и тут вам поможет наш гайд по мнемоническим паролям.

Не храните пароли в виде обычного текста

Ни в коем случае не записывайте пароли в файлах, сообщениях и документах — они не защищены должным шифрованием, как в менеджере паролей. Кроме того, такие «заметки» моментально уходят в руки злоумышленникам, если вы подцепите троян или инфостилер.

Не храните пароли в браузерах

Многие пользователи сохраняют свои пароли в браузерах — тем более что те любезно позволяют делать это автоматически. К сожалению, исследования показывают, что вредоносы научились практически мгновенно извлекать эти пароли из всех популярных браузеров. Kaspersky Password Manager поможет вам импортировать сохраненные пароли из вашего любимого браузера — воспользуйтесь для этого нашей простой инструкцией из трех шагов, но главное — не забудьте очистить хранилище паролей в браузере после импорта.

Перейдите на ключи доступа

Там, где это возможно, используйте ключи доступа (passkeys) — криптографическую замену паролям. В этом случае сервис хранит публичный ключ, а приватный остается на вашем устройстве и никуда не передается: при авторизации устройство лишь подписывает одноразовый запрос. Помимо этого, ключи доступа привязаны к домену, а значит, фишинговые атаки с подменой адреса не сработают. Kaspersky Password Manager позволяет хранить не только пароли, но и ключи доступа, и решает проблему их синхронизации на устройствах из разных экосистем — Windows, Android, macOS и iOS.

Подключите двухфакторную аутентификацию

Подключите двухфакторную аутентификацию везде, где это возможно. Даже если ваш пароль скомпрометируют, при правильно настроенной двухфакторке злоумышленнику будет очень тяжело получить доступ к вашему аккаунту. Для надежности используйте не одноразовые коды, передаваемые в SMS, а приложения-аутентификаторы — и да, Kaspersky Password Manager пригодится и тут.

Соблюдайте цифровую гигиену

Не забывайте, что правильное хранение паролей — это только половина победы. Важно соблюдать правила цифровой гигиены: не качать непроверенные файлы, пиратский софт, читы и «кряки» и не переходить по первым попавшимся ссылкам. В последние годы количество атак с использованием инфостилеров постоянно растет, а значит, для полноценной защиты не обойтись без надежного защитного решения. Мы рекомендуем Kaspersky Premium — он защитит все ваши устройства от троянов, фишинга и иных угроз. Кроме того, в подписку входит и наш парольный менеджер.

Для тех, кто заботится о безопасности своих аккаунтов, — наша подборка постов о безопасности паролей, ключей доступа и двухфакторной аутентификации.

пароли

пароли

Советы

Советы