При разработке любой комплексной IT-системы, программного или аппаратного продукта недочеты, ошибки и уязвимости становятся практически неизбежными. Эти ошибки часто обнаруживают не сами сотрудники компании-производителя решения, а внешние эксперты. Поиск ошибок и потенциальных уязвимостей в различных технологических продуктах является важным направлением современной индустрии кибербезопасности, в котором в том числе работают и наши исследователи. Таким образом, главный источник дефектов и сбоев — человек — является также и ключевым фактором для их своевременного обнаружения и исправления. При этом важно понимать, что процесс «работы над ошибками» потенциально может вместо решения проблемы создать новые риски.

Мы в «Лаборатории Касперского» придерживаемся четко сформулированных этических принципов ответственного раскрытия уязвимостей (Responsible Vulnerability Disclosure, RVD), обнаруженных в продуктах третьих сторон. Всего таких принципов пять, и отчасти при их разработке мы вдохновлялись кодексом этики «Форума групп реагирования на инциденты и обеспечения безопасности» (Forum of Incident Response and Security Teams, FIRST). Краеугольным камнем этих принципов является безопасность наших пользователей — людей и организаций, использующих наши решения. При этом мы бережно и внимательно относимся и к интересам третьих сторон — разработчиков решений, их клиентов и индустрии в целом.

Этические принципы помогают нам обеспечивать прозрачность, ответственность и последовательность наших действий. Для того чтобы такой ответственный подход работал в масштабах всей IT-индустрии, важно, чтобы аналогичными мотивами руководствовались не только мы, но и другие вендоры, их клиенты, независимые исследователи, регуляторы и прочие заинтересованные стороны вплоть до конечных пользователей. Поэтому наша компания одной из первых решила опубликовать свои принципы раскрытия найденных уязвимостей.

Принцип первый: укреплять доверие

Традиционно люди, работающие в сфере ИБ, привыкли испытывать определенную степень недоверия ко всему — это, если так можно выразиться, специфика их работы. Но процесс раскрытия уязвимостей без доверия просто не будет работать. Поэтому мы исходим из того, что все участники процесса действуют из наилучших побуждений и прикладывают все возможные усилия для координации действий и предотвращения использования уязвимости злоумышленниками. Информацию об уязвимостях мы публикуем не ради своей прихоти или удовлетворения амбиций, а в первую очередь в целях обеспечения интересов и безопасности пользователей и общества — и ведем себя прозрачно и предсказуемо по отношению ко всем сторонам.

Принцип второй: информировать стороны, затронутые угрозой, в приоритетном порядке

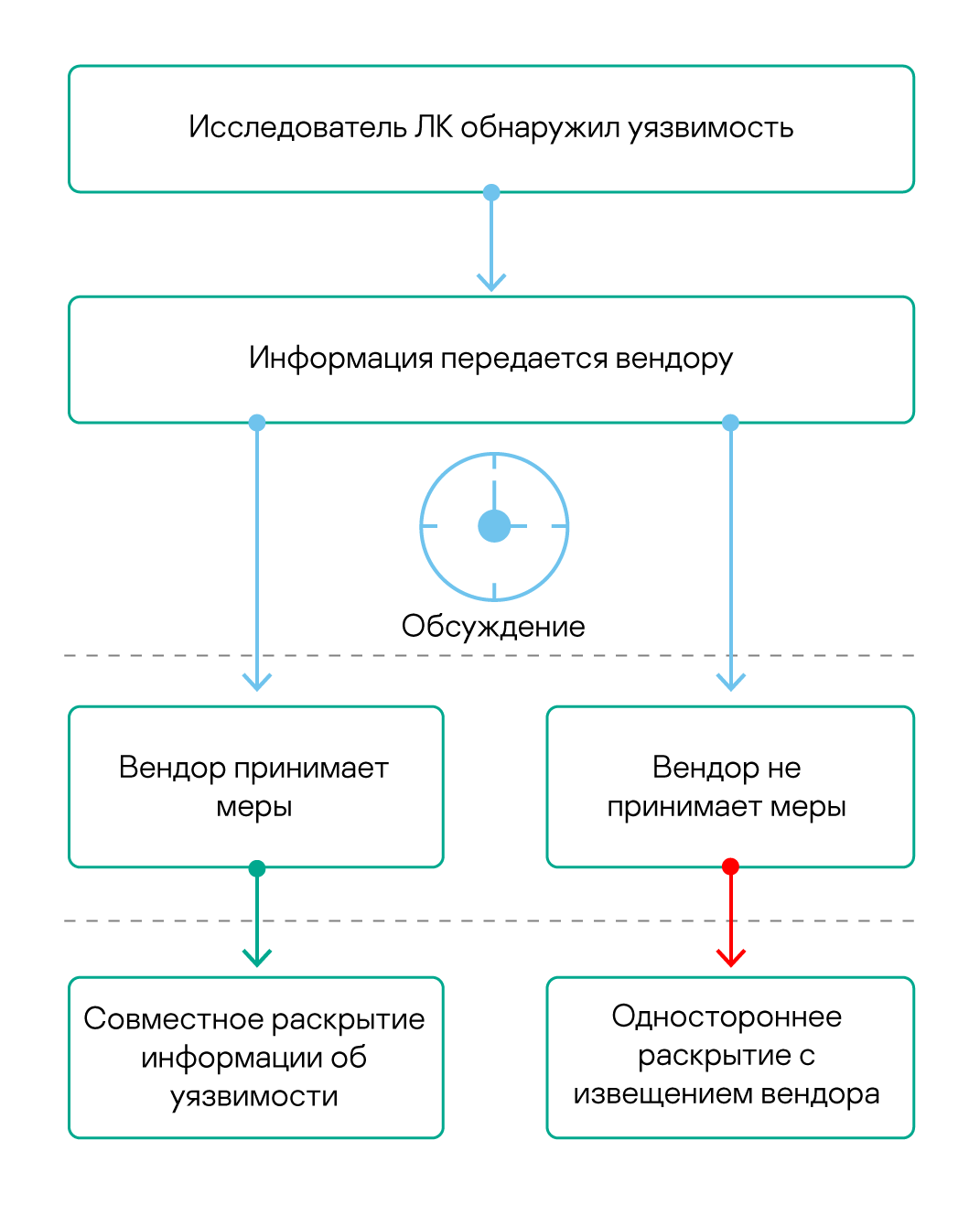

Раскрытие уязвимостей — это комплексный процесс со множеством переменных. У компании могут быть другие приоритеты, а в определенный момент может просто не оказаться ресурсов на устранение уязвимости; в других случаях вендор может просто не выходить на связь. Несмотря на все сложности, мы считаем важным своевременно и достоверно информировать вендора и совместно координировать действия по устранению уязвимости и минимизации рисков для клиентов и пользователей. Для этого, в свою очередь, вендор должен обеспечить понятный и работающий процесс приема и обработки информации об уязвимостях (подробнее о том, как это устроено у нас, здесь и здесь). Пример из практики: однажды мы нашли уязвимость в сервисе и попытались сообщить о ней создателям по специальному адресу для извещения о технических проблемах. Однако ответа на письма мы не получили — как оказалось, из-за того, что уволившийся сотрудник не передал доступ к этому почтовому ящику своему преемнику. Связаться с представителями вендора нам удалось только через отдел продаж, однако такая схема вряд ли может считаться эффективной и устойчивой.

Принцип третий: координировать усилия сторон

Уязвимости бывают разные. Некоторые угрожают пользователям одного продукта. Другие могут затрагивать множество сторон (например, в случае с международными компаниями со сложными цепочками поставок). Третьи угрожают критической инфраструктуре и органам государственной власти. При этом в процесс раскрытия уязвимостей вовлечены не только исследователи и вендоры, но и регуляторы, заказчики, независимые исследователи и этичные хакеры. Для эффективной координации действий между всеми заинтересованными сторонами мы руководствуемся международными практиками (например, стандартом ISO/IEC 29147:2018 по раскрытию уязвимостей). В частности, мы стараемся предоставить всем участникам процесса достаточное время для тщательного анализа уязвимости и разработки планов ее устранения.

Принцип четвертый: сохранять конфиденциальность там, где это уместно

Если техническая информация о найденной уязвимости будет раскрыта раньше времени, ею могут воспользоваться злоумышленники. Поэтому при передаче информации вендору мы неукоснительно соблюдаем конфиденциальность и используем максимально надежные и безопасные каналы связи. По той же причине мы согласовываем условия публичного раскрытия информации. Однако может возникнуть ситуация, когда вендор не отвечает или устранение уязвимости затягивается, а угроза перестает быть потенциальной — например, наши исследователи видят, что злоумышленники уже начали использовать ее в атаках. В этом случае у нас не остается иного выхода, кроме как сообщить об угрозе пользователям всеми доступными средствами.

Принцип пятый: поощрять ответственное поведение

Несмотря на усилия, предпринимаемые отраслью, информация о незакрытых уязвимостях по-прежнему время от времени становится добычей злоумышленников. Поэтому мы считаем важным открыто поддерживать всех, кто ответственно сообщает о найденных уязвимостях и следует принятым индустрией стандартам ответственного раскрытия уязвимостей.

Я убежден, что если все участники процесса работы с уязвимостями будут придерживаться похожих этических принципов раскрытия уязвимостей, нам удастся совместными усилиями сделать технологическую среду не только более безопасной, но также более здоровой и предсказуемой для наших пользователей. А ведь именно для них мы и работаем.

Более подробно с нашими принципами RVD можно ознакомиться в этом документе, или на странице глобальной инициативы по информационной открытости.

уязвимости

уязвимости

Советы

Советы