FileFix: новая вариация техники ClickFix

Злоумышленники начали использовать новую вариацию техники ClickFix под названием FileFix. Объясняем, как она работает и как защитить от нее сотрудников.

2904 поста

Злоумышленники начали использовать новую вариацию техники ClickFix под названием FileFix. Объясняем, как она работает и как защитить от нее сотрудников.

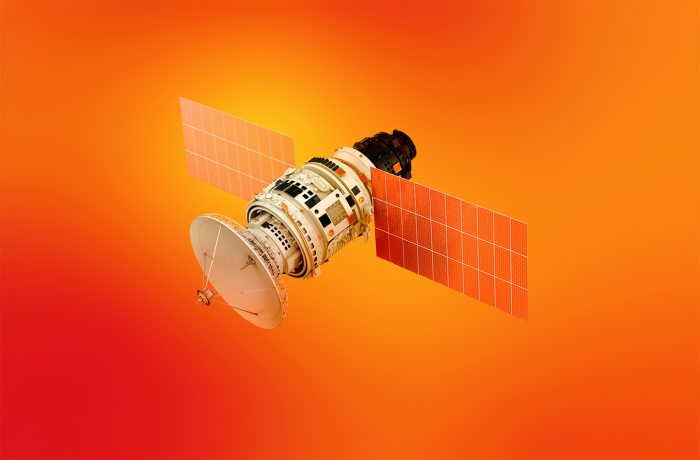

Исследователи обнаружили, что 50% данных со спутников передается в незашифрованном виде. Среди них — ваши разговоры и переписки по сотовому, банковские, военные, государственные и иные данные. Как так вышло и что с этим делать?

В каких соцсетях ваши посты читают в основном друзья, а в каких на них учат ИИ и таргетируют рекламу? Изучаем рейтинг приватности популярных соцсетей 2025 года.

Две кампании APT-группы BlueNoroff нацелены на разработчиков и руководителей компаний из сферы криптоиндустрии.

Наши эксперты нашли общие инструменты у APT-группы ForumTroll и в арсенале атакующих, использующих вредоносное ПО Dante от компании Memento Labs.

Какие мессенджеры меньше сливают ваши данные и дают вам больше возможностей по контролю приватности? Изучаем свежий рейтинг популярных приложений для общения.

Рассказываем, какие данные собирает DeepSeek, с кем он ими делится, как настроить чат-бота для максимальной конфиденциальности и как установить его локальную версию.

Сразу две работы ученых наглядно демонстрируют, как могут быть взломаны виртуальные системы во враждебном окружении — когда владелец данных не может доверять даже поставщику облачного решения.

Подробный гид по настройке приватности и безопасности в ChatGPT: сбор и использование данных, память, временные чаты, коннекторы и защита аккаунта.

Злоумышленники используют легитимные сайты для размещения скрытых SEO-ссылок. Разбираем, зачем и что с этим делать.

Librarian Likho взяли на вооружение новые инструменты, в том числе файл-граббер, предположительно написанный при помощи ИИ.

Злоумышленники рассылают предложения о партнерстве от имени авиакомпаний и аэропортов.

Пошагово удаляем информацию о себе в интернете. Ну или хотя бы пытаемся.

Как ИИ-код меняет кибербезопасность и чего ждать разработчикам и вайб-кодерам.

Любая игра, сделанная за последние 8 лет на базе популярного движка Unity, может открыть злоумышленникам дорогу на ваш компьютер или смартфон. Разбираемся, что с этим делать.

Наши эксперты обучили ML-модель выявлять попытки использования техники DLL Hijacking и усилили ей SIEM-систему KUMA.

Ученые из Швейцарии нашли способ атаки на модули оперативной памяти стандарта DDR5.

Теперь приложение Kaspersky для Android умеет находить вредоносные ссылки в уведомлениях от любых приложений.

Мы обнаружили новую волну атак на пользователей WhatsApp, в которой злоумышленники воруют аккаунты жертв с помощью голосования и социальной инженерии в соцсетях.