Поговорим о тренировке. Вместе с криптолокерами в наш уютный ландшафт угроз пришли, казалось бы, давно забытые трюки: от «албанского вируса» (набор для самостоятельной зашифровки данных) до макросов в офисных документах. По меркам тех угроз, про которые действительно интересно читать, это прошлый век и детский сад, но вот проблема — работают ведь.

В случае макросов от пользователей требуется сделать пару лишних кликов, в процессе выводятся предупреждения (опасно!), но нет, все кликается, загружается и приводит к реальным убыткам и потере данных — хорошо, если только на одном компьютере. По нашим данным, число криптоатак на пользователей за последние два года выросло в пять раз, и это тот случай, когда количество рано или поздно переходит в качество.

Подавляющее большинство криптолокеров, а особенно такие трояны начального уровня, по-прежнему без проблем блокируются стандартным защитным софтом. Увы, это не исключает заражение полностью, и дело не в том, что стопроцентной защиты не бывает. Недавно я ссылался на пример, когда к неплохо защищенной инфраструктуре подключается внешний фрилансер с ноутбуком без антивируса и устраивает локальный армагеддон.

К арсеналу древних трюков некоторое время назад добавился еще один. Вместо макросов в офисные документы внедряют ссылки на внешние объекты с помощью технологии OLE (новость, исследование Microsoft). В документе этот хитрый маневр выглядит примерно как на картинке. В одном из случаев использовалась довольно топорная социнженерия: «Нажмите, чтобы разблокировать этот контент и доказать, что вы не робот». В «Ворде» такая конструкция выглядит чрезвычайно подозрительно, но ведь работает. И что с этим делать?

Все выпуски дайджеста доступны по тегу. Едем дальше.

В случае с обычными пользователями понятно, что делать: антивирус надо ставить. В случае компаний все сложнее, выше я уже привел пример, почему не всегда получается заблокировать все и везде. Сотрудников надо обучать. Желательно, чтобы тренинги по тому, что мы называем security awareness, отличались от росписи в журнале за инструктаж на случай пожара.

Обучение должно быть регулярным, цели его должны быть понятны всем — именно поэтому мои коллеги, отвечающие за тренинги, говорят, что надо обязательно включать в программу не только обычных сотрудников, но и начальство, вплоть до топ-менеджеров. С точки зрения технаря, это решение, возможно, выглядит немного странным, ну а куда деваться? Одним из качественных изменений в индустрии ИБ является именно расширение понятия безопасности за пределы борьбы хорошего кода с плохим. Безопасность — это люди, их запрограммировать не получится, и гневным циркуляром проблему не решить. Но пробовать надо: не будучи алгоритмизируемым решением, тренинги дают вполне измеряемую эффективность.

Неделя патчей: Windows, WordPress, libarchive

Обнаружение уязвимостей в софте и выпуск патчей — это такой регулярный элемент новостного фона по теме безопасности. Настолько привычный, что в список самых посещаемых такие новости выбиваются нечасто: в моем еженедельном сериале это происходит примерно раз в квартал. Вот и настал такой момент: на повестке дня сразу три важных патча.

В Microsoft залатали уязвимость в протоколе Web Proxy Auto Discovery (новость, бюллетень MS). Ни Microsoft, ни первооткрыватель, исследователь из китайской компании Tencent, деталей особо не раскрывают. В схеме работы протокола обнаружили возможность отката к уязвимому «процессу обнаружения прокси-сервера», конкретно эксплуатируется «предсказуемость идентификаторов транзакций при работе с Netbios». В списке подверженных — все версии Windows, начиная с 7, но по факту дыра присутствует даже в Windows 95 и, естественно, в более не поддерживаемой XP.

Возможно, причиной малого количества деталей является универсальность атаки. По словам исследователя, эксплойт может прилететь и в виде URL в браузере, и в виде вредоносного офисного документа, и даже на флешке (например, с помощью вредоносного шортката). Дальнейшее развитие атаки нельзя назвать простым делом, но в итоге появляется возможность перехвата трафика или подмены доверенных сетевых устройств.

Исследователи из Cisco нашли три уязвимости в опенсорсной библиотеке libarchive (новость, исследование).

Доброе утро. В начале новой недели традиционно вспоминаем неделю ушедшую: https://t.co/2CYOljGqH1 pic.twitter.com/D3KmJBkbqx

— Kaspersky (@Kaspersky_ru) June 20, 2016

В случае с открытым софтом важнее даже не характер уязвимости, а понимание, кто подвержен. В этом может помочь список зависимого софта на сайте библиотеки. Все три уязвимости могут эксплуатироваться с помощью подготовленного архива определенного формата, конкретно подвержены 7-Zip и RAR. Кроме того, теоретически можно эксплуатировать уязвимость, когда библиотека работает с данными mtree, штатной утилиты во FreeBSD. Все три уязвимости позволяют выполнять произвольный код.

Наконец, очередной апдейт WordPress до версии 4.5.3 закрывает 24 уязвимости (новость, анонс WordPress). Большая часть уязвимостей позволяет получить контроль над веб-сайтом. Дополнительно были исправлены 17 багов, причем все относительно свежие, они были «добавлены» в последних трех релизах открытой CMS.

Что еще произошло:

Проект Let’s Encrypt сообщает о выпуске пятимиллионного бесплатного сертификата HTTPS. Одновременно с этим выяснилось, что компания Comodo, продающая SSL за деньги, зачем-то пытается зарегистрировать на себя торговую марку Let’s Encrypt в США. Фу таким быть.

Индийскую рекламную фирму inMobi, зарабатывающую в том числе на баннерах в мобильных приложениях, оштрафовали в США почти на миллион долларов за отслеживание пользователей без их ведома. Рекламная сеть этой компании предположительно «накрывает» больше миллиарда устройств.

Древности:

«Tired-1740»

Резидентный опасный вирус, стандартно записывается в COM-, EXE- и OVL-файлы при их загрузке в память для выполнения. Периодически расшифровывает и выводит на экран фразу: «I think you’re too tired to the bone. You’d better go home», а затем перезагружает компьютер. Перехватывает int 21h.

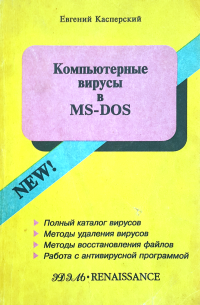

Цитата по книге «Компьютерные вирусы в MS-DOS» Евгения Касперского. 1992 год. Страницa 85.

Disclaimer: Данная колонка отражает лишь частное мнение ее автора. Оно может совпадать с позицией компании «Лаборатория Касперского», а может и не совпадать. Тут уж как повезет.

libarchive

libarchive

Советы

Советы